Qu'est-ce que le rançongiciel Goba ?

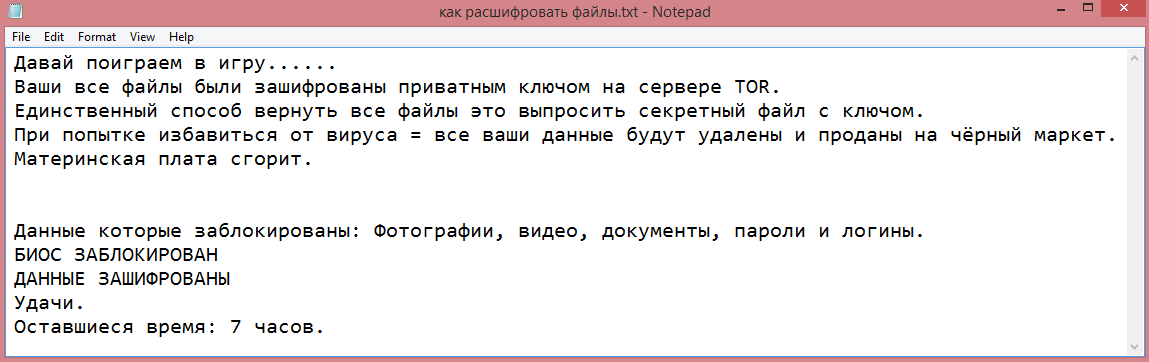

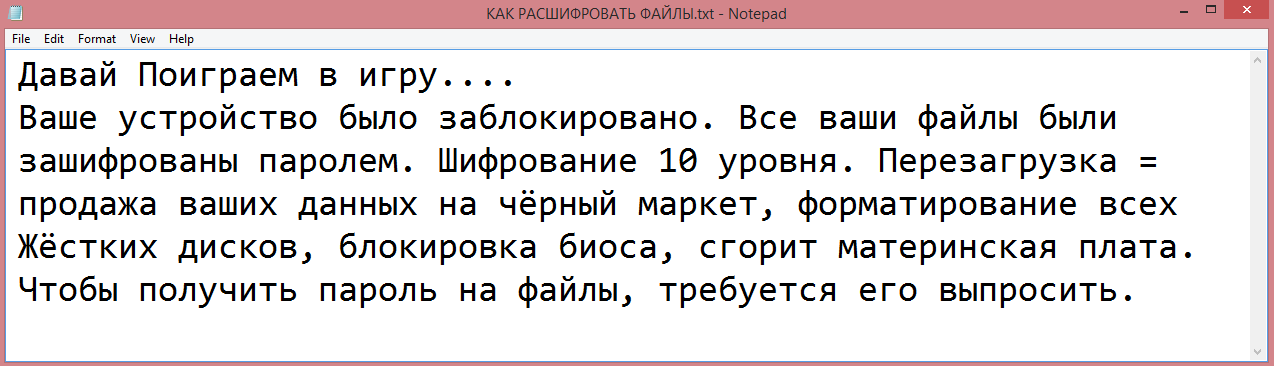

Goba est un virus de type rançongiciel découvert il y a seulement quelques jours. Il appartient au STOP/Djvu famille ransomware, ce qui signifie qu'il est similaire à d'autres virus STOP/Djvu, comme Trimestre. En effet, tous ces virus partagent le même modèle.

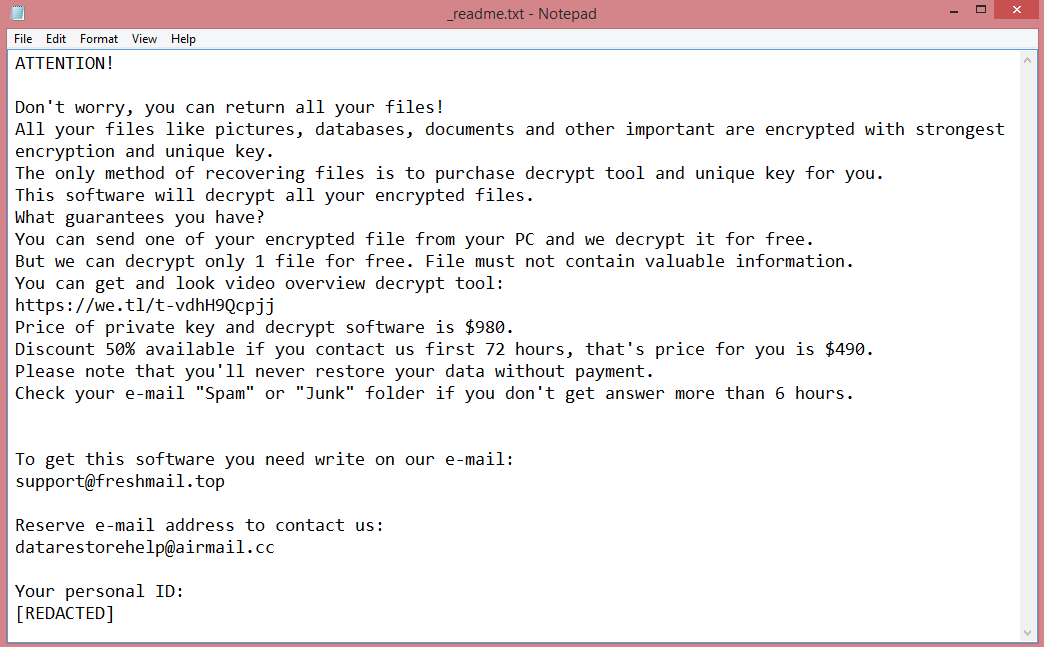

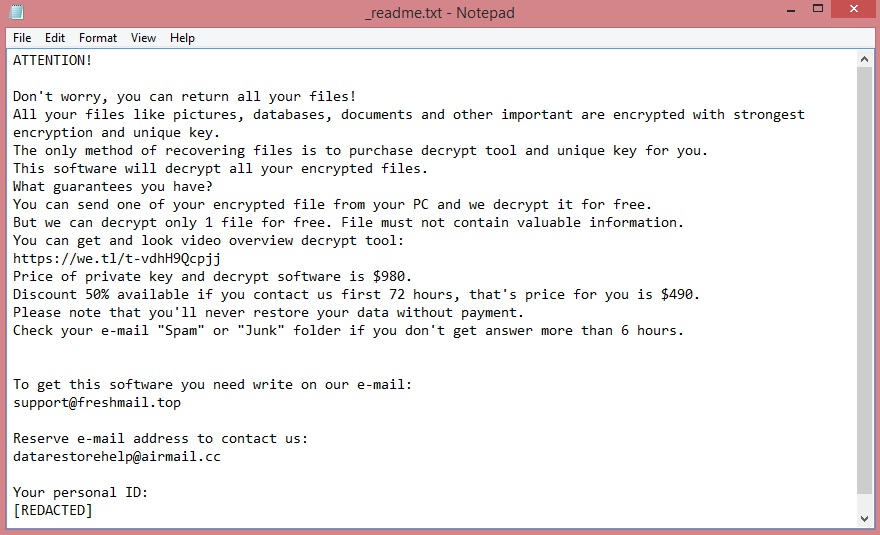

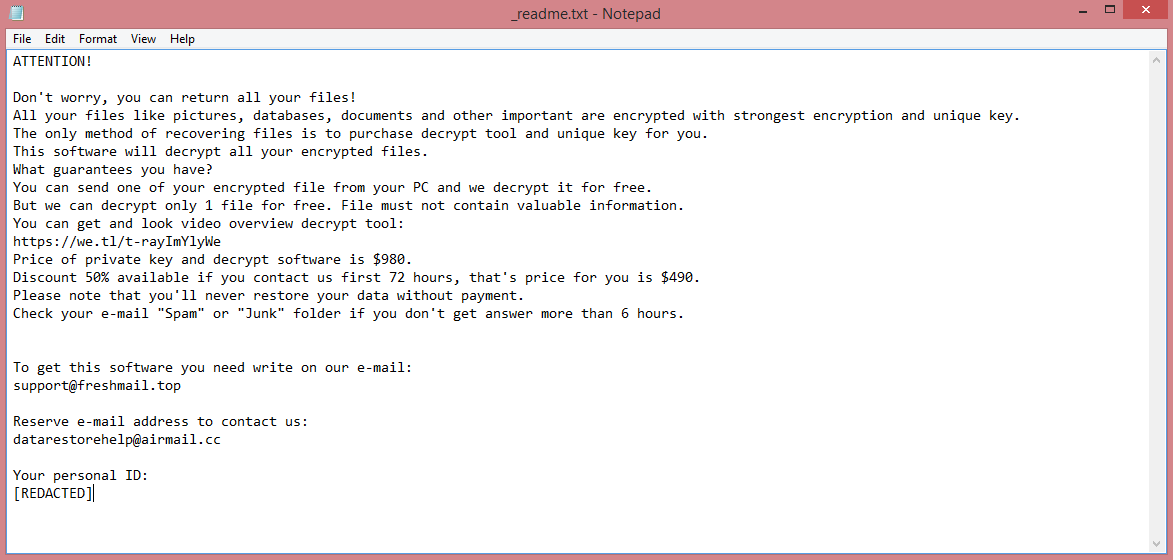

En tant que programme de ransomware, Goba tente de gagner de l'argent en cryptant les fichiers sur l'ordinateur infecté. Ces fichiers ne peuvent en aucun cas être ouverts ou modifiés à moins qu'ils ne soient déchiffrés. Les pirates derrière Goba exigent de l'argent pour effectuer cette procédure. La somme d'argent qu'ils demandent est assez importante, 980 ou 490 dollars américains. Évidemment, les pirates espèrent que la victime aurait suffisamment de fichiers précieux pour justifier ce prix.

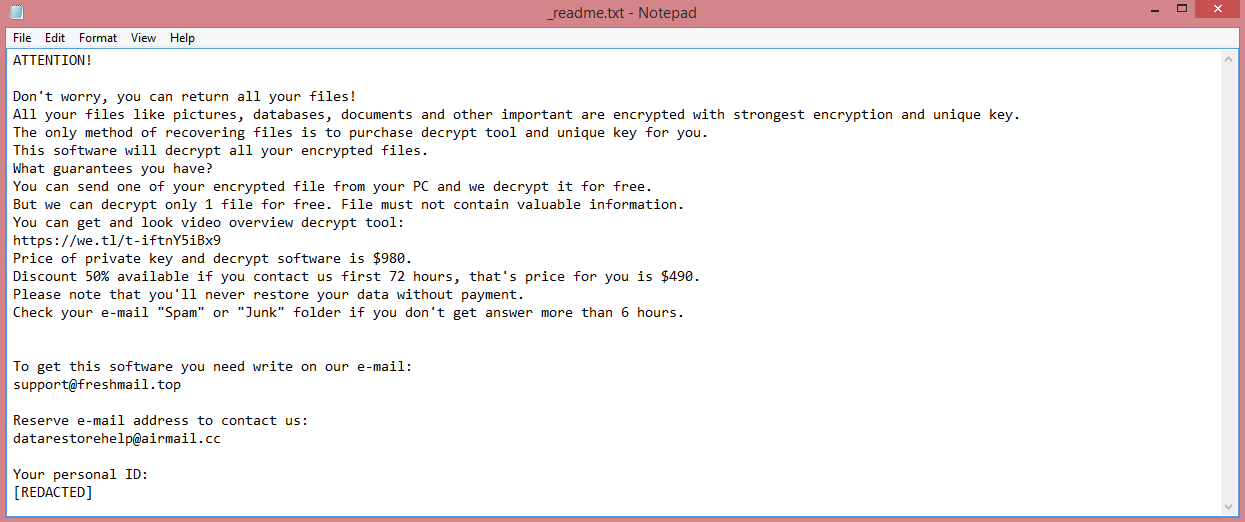

Ces demandes sont communiquées à la victime via un fichier texte appelé "_readme.txt", que vous pouvez lire sur l'image ci-dessus. Veuillez noter, cependant, que cette note n'est pas unique au rançongiciel Goba. Tous les virus Djvu utilisent la même note. En tant que telle, la note ne peut pas être utilisée pour identifier le ransomware. Pour ce faire, vous devez vérifier l'extension des fichiers cryptés. Ceux cryptés par Goba ont l'extension de fichier .goba.

Après avoir lu tout cela, vous vous demandez probablement s'il est possible d'éviter de payer les pirates. Et la réponse est oui. Le guide ci-dessous vous expliquera comment supprimer le rançongiciel Goba et décrypter les fichiers .goba sans même parler au criminel. Cependant, tous les fichiers ne sont pas récupérables.

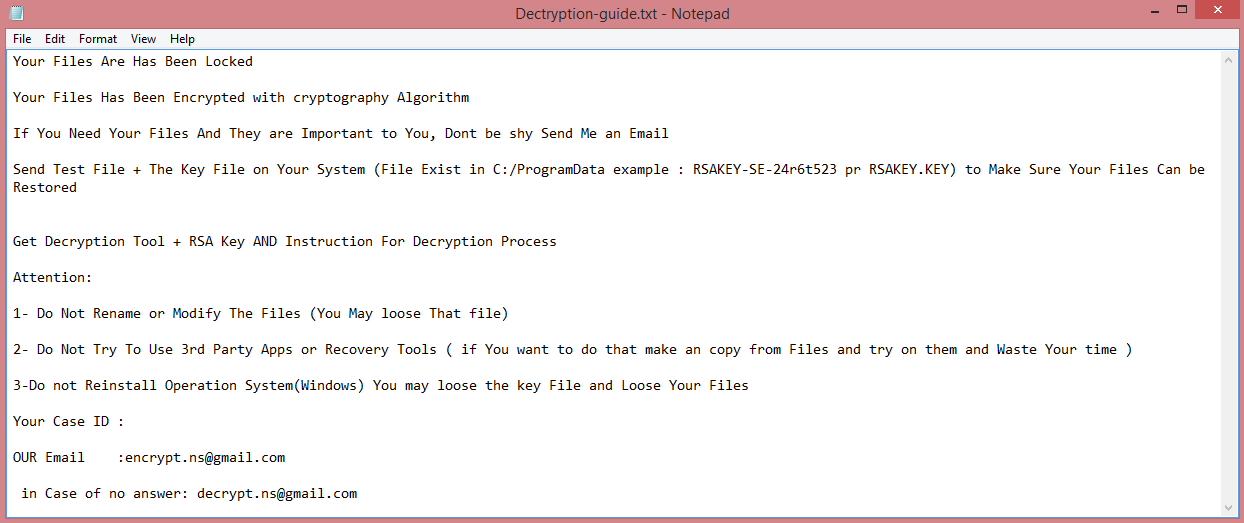

![Rouvrez la note de rançon : Vos fichiers ont été verrouillés Vos fichiers ont été cryptés avec un algorithme de cryptographie Si vous avez besoin de vos fichiers et qu'ils sont importants pour vous, ne soyez pas timide dans C:/ProgramData exemple : KEY-SE-24r6t523 ou RSAKEY.KEY) pour vous assurer que vos fichiers peuvent être restaurés Conclure un accord sur le prix avec moi et payer Obtenir l'outil de décryptage + la clé RSA ET l'instruction pour le processus de décryptage Attention : 1- Ne Ne pas renommer ou modifier les fichiers (vous risquez de perdre ce fichier) 2- N'essayez pas d'utiliser des applications tierces ou des outils de récupération (si vous voulez le faire, faites une copie à partir de fichiers et essayez-les et perdez votre temps) 3-Do ne réinstallez pas le système d'exploitation (Windows) Vous risquez de perdre le fichier clé et de perdre vos fichiers 3-Ne faites pas toujours confiance aux intermédiaires et aux négociateurs (certains d'entre eux sont bons mais certains d'entre eux sont d'accord sur 4usd par exemple et ont demandé 4000usd au client) ceci S'est-il passé Votre ID de cas : [SUPPRIMÉ] Notre e-mail : Reopenthefile@gmail.com C'est la fin de la note. Vous trouverez ci-dessous un guide expliquant comment supprimer le rançongiciel Reopen.](https://www.computips.org/wp-content/uploads/2023/03/how-to-remove-reopen-ransomware.png)

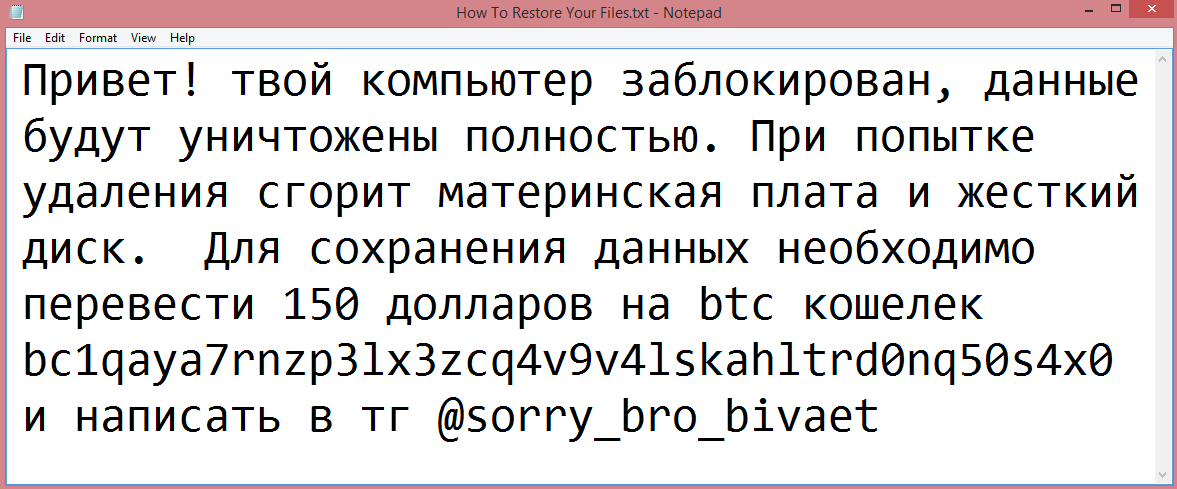

![Note de rançon SkullLocker : Witaj, Twoje pliki zostały zaszyfrowane przez SkullLocker ransomware. Aby odzyskać dostęp do nich, musisz zapłacić okup w ciągu 72 godzin. W przeciwnym razie dane zostaną trwale utracone. Aby uzyskać więcej informacji na temat sposobu zapłaty okupu i odzyskiwania plików, przejdź na stronę internetową podaną poniżej. [SUPPRIMÉ] Jeśli masz jakiekolwiek pytania, możesz skontaktować się z nami za pomocą adresu e-mail [SUPPRIMÉ]. Nie próbuj usuwać programu ransomware ani próbować odzyskać danych za pomocą oprogramowania antywirusowego. Może to spowodować trwałe uszkodzenie Twoich plików. Pamiętaj, że czas jest kluczowy. Im dłużej zwlekasz, tym mniejsze szanse na odzyskanie Twoich plików. Pozdrawiamy, rançongiciel Zespół Ceci est la fin de la note. Vous trouverez ci-dessous un guide expliquant comment supprimer le rançongiciel SkullLocker.](https://www.computips.org/wp-content/uploads/2023/03/how-to-remove-skulllocker-ransomware.png)