Qu'est-ce que le ransomware LAPOI ?

Votre Windows peut être capturé par un virus malveillant tel que le ransomware LAPOI. Son objectif principal est d'obtenir de l'argent des utilisateurs grâce aux dommages qu'il cause au système. Lorsque le ransomware LAPOI pénètre dans le système, il recherche les fichiers importants et les crypte en ajoutant l'extension « Lapoi ». Après cela, vous ne pourrez plus utiliser ces fichiers car ils deviendront inaccessibles. De plus, le ransomware LAPOI agira comme un assistant pour vous et offrira votre aide pour 490 $ à 980 $ en Bitcoins. Nous vous avertissons que ce sont des astuces maléfiques pour supprimer le ransomware LAPOI afin d'attirer votre argent. La seule chose que vous devez faire pour protéger votre système contre les infections est de supprimer le ransomware LAPOI. Notre article vous y aidera.

Comment supprimer le ransomware LAPOI

Si vous disposez de sauvegardes fonctionnelles de vos fichiers cryptés ou si vous n'essayez pas de récupérer les fichiers perdus, analysez votre ordinateur avec un ou plusieurs programmes antivirus et anti-malware ou réinstallez complètement le système d'exploitation.

Quelques alternatives :

Norton (Windows, macOS, iOS, Androïd) Le lien peut ne pas fonctionner correctement si votre pays fait actuellement l'objet de sanctions.

Cependant, si vous souhaitez essayer tous les moyens possibles de récupérer des fichiers cryptés, y compris des outils de récupération de données, je vous suggère d'utiliser d'abord ces outils et d'analyser plus tard avec un anti-malware. Passer à l'explication

Comment récupérer des fichiers cryptés par le ransomware LAPOI

Si vous souhaitez récupérer des fichiers cryptés par un ransomware, vous pouvez soit essayer de les décrypter, soit utiliser des méthodes de récupération de fichiers.

Façons de décrypter les fichiers :

- Contactez les auteurs du ransomware, payer la rançon et éventuellement obtenir le décrypteur d'eux. Ce n'est pas fiable : ils pourraient ne pas du tout vous envoyer le décrypteur, ou il pourrait être mal fait et ne pas déchiffrer vos fichiers.

- Attendez que les chercheurs en sécurité trouvent une vulnérabilité dans le ransomware cela vous permettrait de décrypter des fichiers sans payer. Cette tournure des événements est possible mais peu probable : sur des milliers de variantes connues de ransomware, seules des dizaines se sont révélées être déchiffrables gratuitement. Vous pouvez visiter NonPlusRançon site de temps en temps pour voir si un décrypteur gratuit pour GandCrab existe.

- Utiliser des services payants pour le décryptage. Par exemple, fournisseur d'antivirus Dr. Web propose ses propres services de décryptage. Ils sont gratuits pour les utilisateurs de Dr.Web Security Space et de certains autres produits Dr. Web si Dr. Web a été installé et en cours d'exécution au moment du cryptage (plus de détails). Pour les utilisateurs d'autres antivirus, le décryptage, s'il est jugé possible, coûtera 150 €. Selon les statistiques de Dr. Web, la probabilité qu'ils soient en mesure de restaurer des fichiers est d'environ 10 %.

Autres moyens de récupérer des fichiers cryptés :

- Restore depuis une sauvergarde. Si vous effectuez des sauvegardes régulières sur un périphérique séparé et vérifiez de temps en temps que ceux-ci sont en ordre de marche et que les fichiers peuvent être restaurés avec succès, vous n'aurez probablement aucun problème à récupérer vos fichiers. Analysez simplement votre ordinateur avec quelques AV et programmes anti-malware ou réinstallez le système d'exploitation, puis restaurez à partir de la sauvegarde.

- Récupérer certains fichiers du stockage cloud (DropBox, Google Drive, OneDrive, etc.) si vous en avez un connecté. Même si les fichiers cryptés étaient déjà synchronisés avec le cloud, de nombreux services cloud conservent les anciennes versions des fichiers modifiés pendant un certain temps (généralement 30 jours).

- Récupérer des clichés instantanés de volume de vos fichiers si ceux-ci sont disponibles, le ransomware essaie généralement de les supprimer également. Volume Shadow Copy Service (VSS) est une technologie Windows qui crée périodiquement des instantanés de vos fichiers et vous permet d'annuler les modifications apportées à ces fichiers ou de récupérer les fichiers supprimés. VSS est activé avec la restauration du système : il est activé par défaut sur Windows XP vers Windows 8 et désactivé par défaut sur Windows 10.

- Utilisez un logiciel de récupération de fichiers. Cela ne fonctionnera probablement pas pour les disques SSD (SSD - il s'agit d'un type de périphérique de stockage de données plus récent, plus rapide et plus cher), mais cela vaut la peine d'essayer si vous stockez vos données sur un disque dur (HDD - plus ancien et plus commun pour le moment périphérique de stockage). Lorsque vous supprimez un fichier de votre ordinateur - et je veux dire supprimer complètement : utilisez Shift + Del ou videz la corbeille - sur SSD, il est immédiatement effacé du lecteur. Sur le disque dur, cependant, il est plutôt marqué comme supprimé et l'espace qu'il occupe sur un disque dur - comme disponible pour l'écriture, mais les données sont toujours là et généralement récupérables par un logiciel spécial. Cependant, plus vous utilisez l'ordinateur, surtout si vous faites quelque chose qui écrit de nouvelles données sur le disque dur, plus votre fichier supprimé risque d'être écrasé et de disparaître pour de bon. C'est pourquoi, dans ce guide, nous essaierons de récupérer les fichiers supprimés (comme vous vous en souvenez, le ransomware crée une copie cryptée d'un fichier et supprime le fichier d'origine) sans rien installer sur un disque. Sachez simplement que cela ne suffira peut-être pas encore à récupérer vos fichiers avec succès. Après tout, lorsqu'un ransomware crée des fichiers cryptés, il écrit de nouvelles informations sur un disque, éventuellement en plus des fichiers qu'il vient de supprimer. Cela dépend en fait de l'espace disponible sur votre disque dur : plus il y a d'espace libre, moins il y a de chances que de nouvelles données écrasent les anciennes.

- Cela pourrait annuler votre garantie.

- C'est plus difficile à faire avec les ordinateurs portables, et vous aurez besoin d'un boîtier spécial (boîtier de disque) pour mettre un disque dur avant de le connecter à une autre machine.

- Il est possible d'infecter l'autre ordinateur si vous ouvrez un fichier à partir du lecteur infecté avant d'analyser le lecteur avec des antivirus et de supprimer tous les logiciels malveillants trouvés ; ou si tous les AV ne parviennent pas à trouver et à supprimer le malware.

- Redémarrer le PC.

- Une fois que vous voyez un écran de démarrage, appuyez sur F8 jusqu'à ce qu'une liste d'options apparaisse.

- À l'aide des touches fléchées, sélectionnez Mode sans échec avec réseau.

- Presse Entrer.

- maintenez Windows key

et frapper X clé.

et frapper X clé. - Sélectionnez Fermer ou se déconnecter.

- Presse Shift touchez et cliquez sur Recommencer.

- Lorsqu'on vous demande de choisir une option, cliquez sur Options avancées => Paramètres de démarrage.

- Cliquez Recommencer dans le coin en bas à droite.

- Après le redémarrage de Windows et vous propose une liste d'options, appuyez sur F5 pour sélectionner Activer le mode sans échec avec la mise en réseau.

- Lancez Shadow Explorer.

- Dans la partie supérieure gauche de la fenêtre, vous pouvez sélectionner un disque (C:\, D:\, etc.) et une date à laquelle un instantané des fichiers a été pris.

- Pour récupérer un fichier ou un dossier, faites un clic droit dessus et sélectionnez Exporter….

- Choisissez où voulez-vous placer les fichiers.

Pour aller plus loin, nous devons 1) empêcher les ransomwares de chiffrer les fichiers que nous récupérons, si les logiciels malveillants sont toujours actifs ; 2) essayez de ne pas écraser les fichiers supprimés par le ransomware. La meilleure façon de le faire est de déconnecter votre disque dur et de le connecter à un autre ordinateur. Vous pourrez parcourir tous vos dossiers, les analyser avec des programmes antivirus, utiliser un logiciel de récupération de fichiers ou restaurer des données à partir de clichés instantanés de volumes. Bien qu'il soit préférable de télécharger tous les outils dont vous aurez besoin au préalable et de déconnecter l'ordinateur d'Internet avant de connecter le disque dur infecté, juste pour être sûr.

Inconvénients de cette méthode:

Un autre moyen plus simple consiste à charger en mode sans échec et à effectuer toutes les mesures de récupération de fichiers à partir de là. Cependant, cela signifie utiliser le disque dur et potentiellement écraser certaines données. Dans ce cas, il est préférable d'utiliser uniquement des versions portables du logiciel de récupération (celles qui ne nécessitent pas d'installation), de les télécharger sur un périphérique externe et d'enregistrer également les fichiers récupérés sur un périphérique externe (disque dur externe, clé USB, CD, DVD, etc.).

Démarrez en mode sans échec :

Windows XP,

Windows XP,  Windows Vista,

Windows Vista,  Fenêtres 7:

Fenêtres 7:

8 fenêtres,

8 fenêtres,  8.1 fenêtres,

8.1 fenêtres,  Fenêtres 10:

Fenêtres 10:

Sauvegardez vos fichiers cryptés

Il est toujours conseillé de créer une copie des fichiers cryptés et de la ranger. Cela pourrait vous aider si un décrypteur de ransomware gratuit devient disponible à l'avenir, ou si vous décidez de payer et d'obtenir le décrypteur mais que quelque chose ne va pas et que les fichiers sont irrémédiablement endommagés au cours du processus de décryptage.

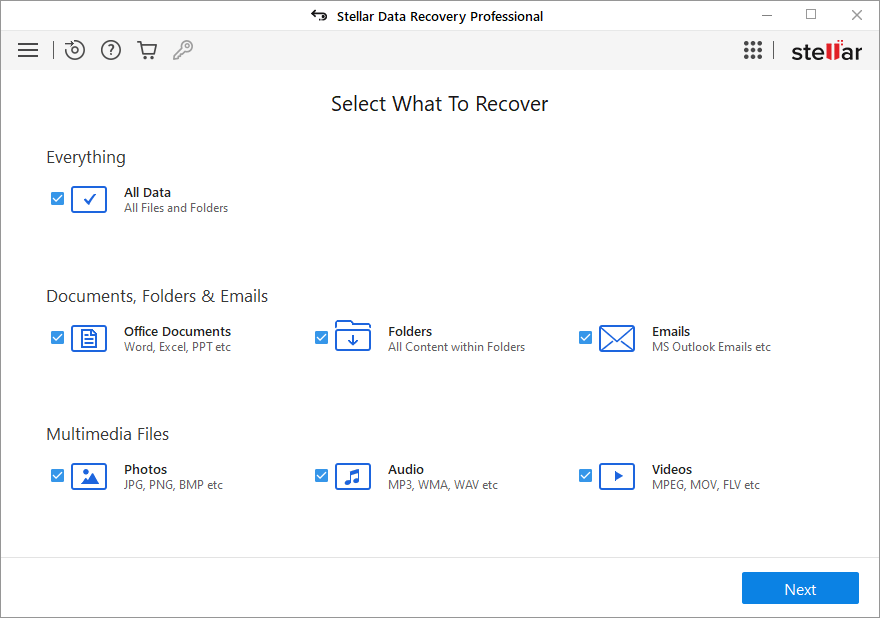

Utiliser les outils de récupération de fichiers pour récupérer des fichiers

Capture d'écran:

À propos de Stellar Data Recovery

Récupérer des fichiers cryptés à partir de clichés instantanés.

Le moyen le plus simple d'accéder aux clichés instantanés de volume est d'utiliser un outil gratuit appelé Shadow Explorer. Téléchargez simplement la dernière version et installez-la (ou téléchargez la version portable).

Supprimer le ransomware LAPOI

Maintenant que vous avez vos fichiers récupérés ou encore cryptés sur un périphérique externe, il est temps d'analyser votre ordinateur avec un logiciel antivirus et anti-malware ou, mieux encore, de réinstaller le système d'exploitation, pour éliminer complètement les éventuelles traces de ransomware. N'oubliez pas de scanner également votre périphérique externe avant de remettre des fichiers sur votre ordinateur !

BONJOUR

JAI UN PROBLEME SUR MES FICHIER QUI SON CONTAMINE DEPUIS LE 22/07/2019 PAR LE VIRUS LAPOI QUE JARRIVE PAS A ELLIMINE, JE VOUS ONT PRIE SI VOUS VOULAIS M'AIDER JE SAIS PAS CE QUE JE DOIT FAIRE

J'AI PAS LES MOYENS DE PAIEMENT MERCI D'AVANCE

Cher Monsieur

j'ai changé mon pc infecté par un nouveau pc mes données n'ont pas été décryptées

j'utilise ce logiciel mais je ne récupère pas mes données

Mise à jour vers STOPDecrypter v2.1.0.24 avec plus de clés HORS LIGNE.

OFFLINE ID: ZivCxija0GBwtwtwD0q4JRy80spT6lUyybPYhot1

Extensions : .lapoi

OFFLINE ID: Q2fNGjIEoR7J8UnURFiIH13JGa23UqaNUDz4ret1

Extensions : .todar

je vérifie mes fichiers dans ID Ransomware - Identifiez quel ransomware a crypté vos fichiers

résultat

Ce ransomware peut être déchiffrable dans certaines circonstances.

Veuillez vous référer au guide approprié pour plus d'informations.

Identifié par

ransomnote_email : gorentos2@firemail.cc

exemple_extension : .todar

sample_bytes: [0xC8B5 – 0xC8CF] 0x7B33364136393842392D443637432D344530372D424538322D3045433542313442344446357D

Cliquez ici pour plus d'informations sur STOP (Djvu)

s'il vous plait aidez moi s'il vous plait

veuillez cliquer

mes données ne sont pas decrypter

j'ai changé mon pc infacté avec un nouveau pc mes données n'ont pas été décryptées

s'il vous plaît aidez-moi