Fantomatique est un type de logiciel malveillant, communément appelé malware, qui infecte les ordinateurs et perturbe leur fonctionnement normal. Ce type de malware est conçu pour infiltrer secrètement un système informatique et effectuer diverses activités nuisibles, telles que le vol d'informations sensibles, la corruption de fichiers et le ralentissement des performances du système. Ghostly peut être particulièrement dangereux car il fonctionne souvent en arrière-plan à l'insu de l'utilisateur, ce qui le rend difficile à détecter et à supprimer.

Comment supprimer les pop-ups Elon Musk Crypto Giveaway

Concours crypto Elon Musk est une arnaque qui circule sur Internet, notamment sur les plateformes et sites de réseaux sociaux. L’arnaque prétend qu’Elon Musk offre des crypto-monnaies, généralement Bitcoin ou Ethereum, aux personnes qui participent au concours. Ce système est conçu pour inciter des individus sans méfiance à fournir des informations personnelles ou à envoyer de la cryptomonnaie aux fraudeurs, avec la promesse de recevoir encore plus en retour. Cependant, aucun concours réel n’est organisé par Elon Musk ou par toute entité légitime qui lui est associée.

Comment supprimer Shadow (Ran_jr_som) Ransomware et décrypter les fichiers .shadow

Shadow (Ran_jr_som) Ransomware est un logiciel malveillant qui infecte les ordinateurs en cryptant des fichiers et en exigeant une rançon pour leur décryptage. Ce ransomware pénètre généralement dans un système via des e-mails de phishing, des sites Web malveillants ou des vulnérabilités logicielles. Une fois à l'intérieur d'un ordinateur, Shadow Ransomware ajoute une extension de fichier spécifique aux fichiers cryptés, tels que .ombre, les rendant inaccessibles à l'utilisateur.

Comment supprimer SHINRA Ransomware et décrypter des fichiers aléatoires

Le ransomware SHINRA est une forme dangereuse de malware qui infecte les ordinateurs par divers moyens, tels que des pièces jointes malveillantes, de faux téléchargements de logiciels ou l'exploitation de vulnérabilités du système. Une fois que le ransomware accède à un ordinateur, il crypte les fichiers du système, les rendant inaccessibles à l'utilisateur. Le ransomware SHINRA ajoute généralement des extensions de fichiers spécifiques aux fichiers cryptés, telles que .shinra ou .locked, pour indiquer qu'ils ont été compromis.

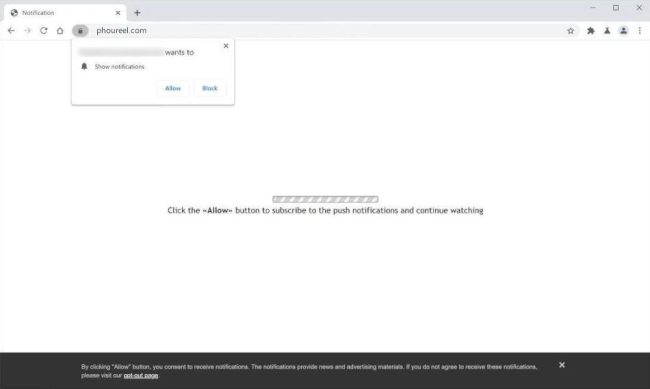

Comment supprimer Phoureel.com

Phoureel.com est un site Web malveillant qui infecte les ordinateurs par divers moyens, généralement via des téléchargements malveillants ou des publicités pop-up trompeuses. Une fois qu'un utilisateur visite le site Web, il peut être invité à autoriser les notifications du navigateur, ce qui, si elles sont accordées, peuvent entraîner un barrage de fenêtres contextuelles et de publicités indésirables. Ces notifications peuvent être difficiles à supprimer et perturber considérablement l'expérience de navigation de l'utilisateur.

Comment arrêter l'arnaque par e-mail de mise à jour de l'accord

Mise à jour de l'accord Le spam par courrier électronique est un type d'escroquerie par phishing qui vise à inciter les utilisateurs à cliquer sur des liens malveillants ou à télécharger des logiciels malveillants en se faisant passer pour un accord légitime ou une notification de mise à jour. Ces e-mails semblent souvent provenir d'entreprises ou d'organisations bien connues et prétendent que le compte ou l'accord de l'utilisateur doit être mis à jour de toute urgence. L'e-mail contient généralement un sentiment d'urgence pour inciter l'utilisateur à prendre des mesures immédiates, comme fournir des informations personnelles ou cliquer sur un lien pour mettre à jour son compte.

Comment supprimer Tuborg Ransomware et décrypter les fichiers .tuborg

Tuborg Ransomware est un logiciel malveillant qui crypte les fichiers sur un ordinateur, les rendant inaccessibles à l'utilisateur. Il infecte généralement les ordinateurs via des e-mails de phishing, des sites Web malveillants ou des vulnérabilités logicielles. Une fois qu'un ordinateur est infecté, Tuborg Ransomware ajoute une extension de fichier spécifique, telle que .tuborg, aux fichiers cryptés. Il utilise des algorithmes de cryptage puissants, tels que AES ou RSA, pour verrouiller les fichiers et empêcher l'accès sans la clé de décryptage.

Comment supprimer les fenêtres contextuelles d'accès anticipé de Blaster Token ($BLSTR)

Blaster Token ($BLSTR) Early Access est une fonctionnalité unique qui permet aux utilisateurs d'accéder au jeton avant son lancement officiel. Cela donne aux premiers utilisateurs la possibilité d'être parmi les premiers à découvrir et à bénéficier de la croissance et de l'utilité potentielles du jeton. En participant au programme Early Access, les utilisateurs peuvent sécuriser leur position dans l'écosystème Blaster Token et potentiellement obtenir des récompenses et des avantages exclusifs.

Comment supprimer les pop-ups Merlin Swap Airdrop

Merlin échange un parachutage est une campagne promotionnelle initiée par l'équipe Merlin pour distribuer des jetons gratuits aux utilisateurs qui participent au airdrop. Les Airdrops sont une stratégie marketing courante utilisée par les projets de crypto-monnaie pour accroître la notoriété et l'engagement au sein de la communauté. En offrant des jetons gratuits aux utilisateurs, Merlin Swap vise à attirer davantage d'utilisateurs sur sa plateforme et à les inciter à explorer ses fonctionnalités et ses services.

Comment supprimer Robaj Ransomware et décrypter les fichiers .robaj

Robaj Ransomware est un logiciel malveillant qui crypte les fichiers sur l'ordinateur d'une victime et demande une rançon en échange de la clé de décryptage. Il infecte généralement les ordinateurs via des e-mails de phishing, des liens malveillants ou des vulnérabilités logicielles. Une fois installé, Robaj Ransomware ajoute un .robaj extension aux fichiers cryptés, les rendant inaccessibles à l'utilisateur.