Cos'è Vypt ransomware?

Vpt è uno degli ultimi ceppi di STOP/Djvu, un ransomware virus. Crittografa i tuoi file (foto, video, documenti, ecc.) Con l'intenzione di chiedere un riscatto per loro. È molto facile dire che sei stato infettato da questo virus, poiché fornisce l'estensione di file .vypt a tutti i file crittografati.

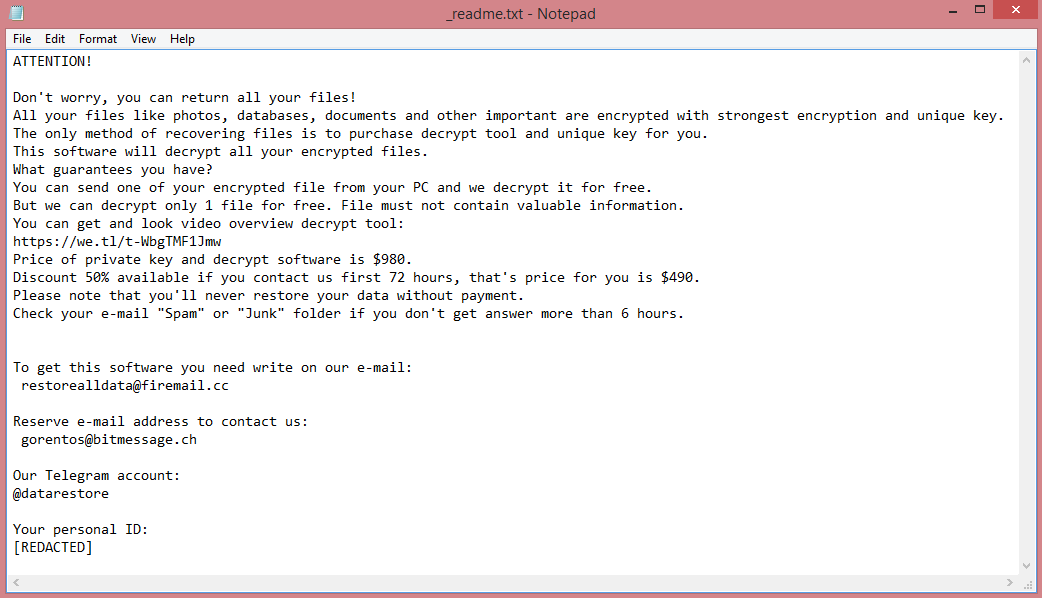

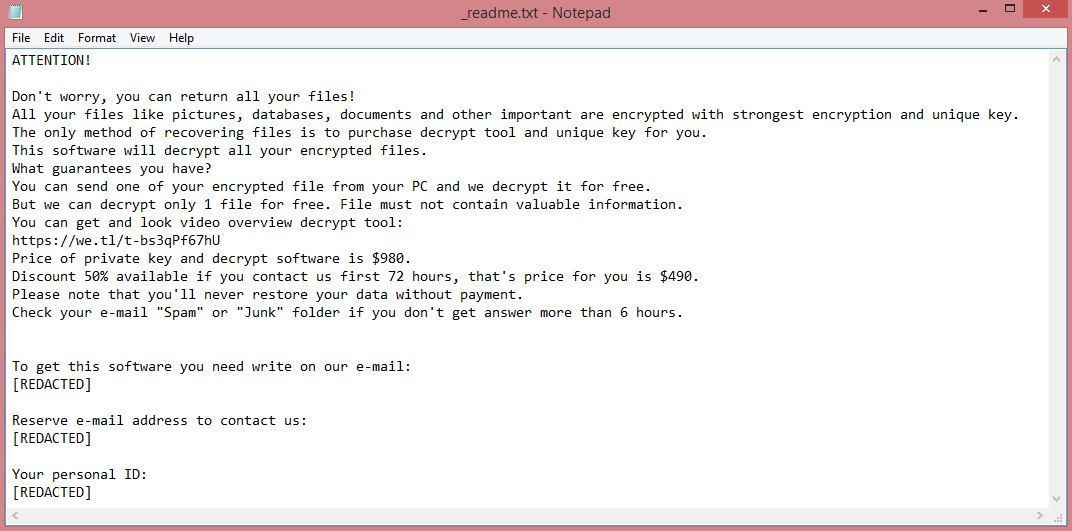

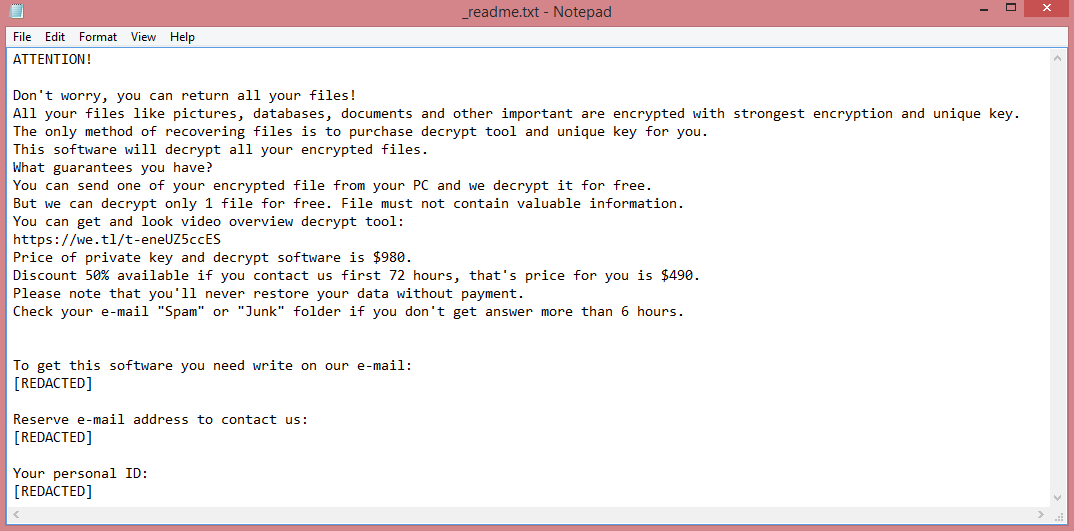

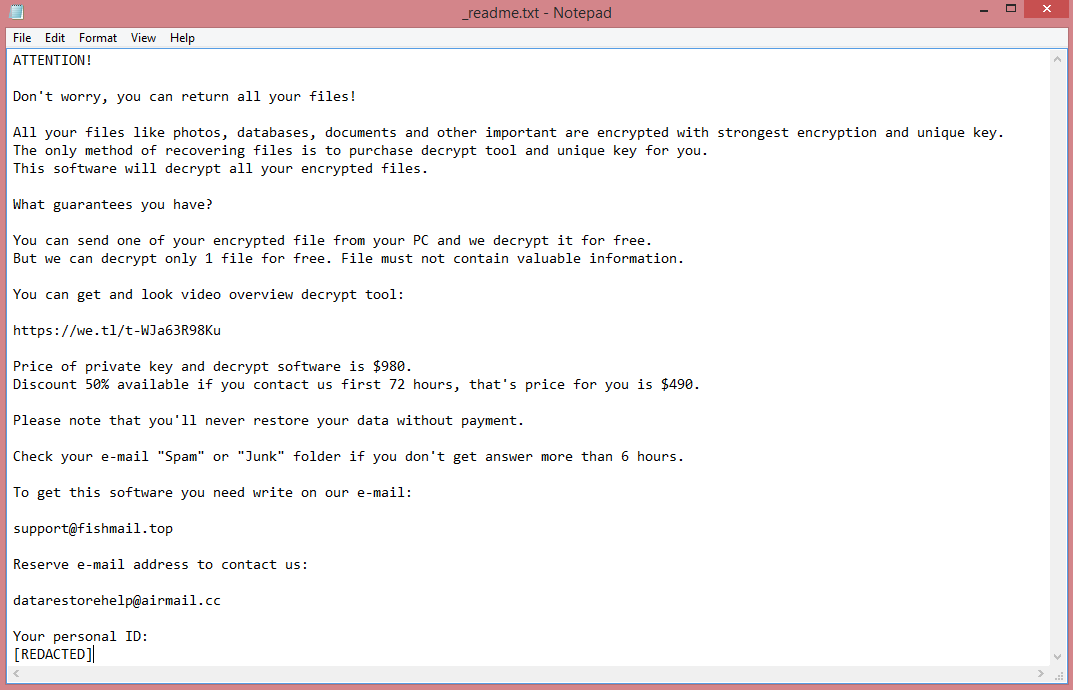

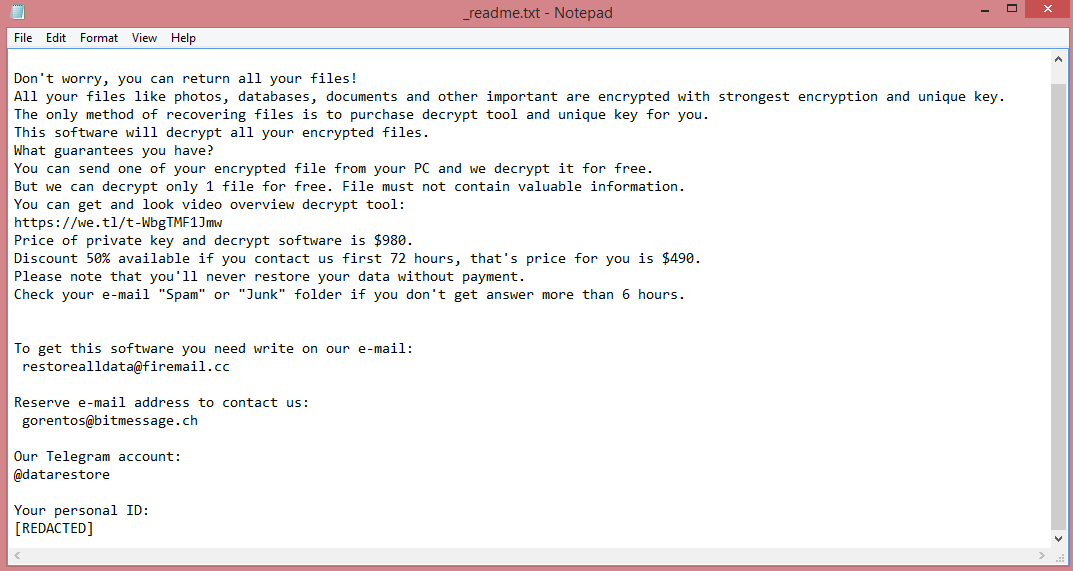

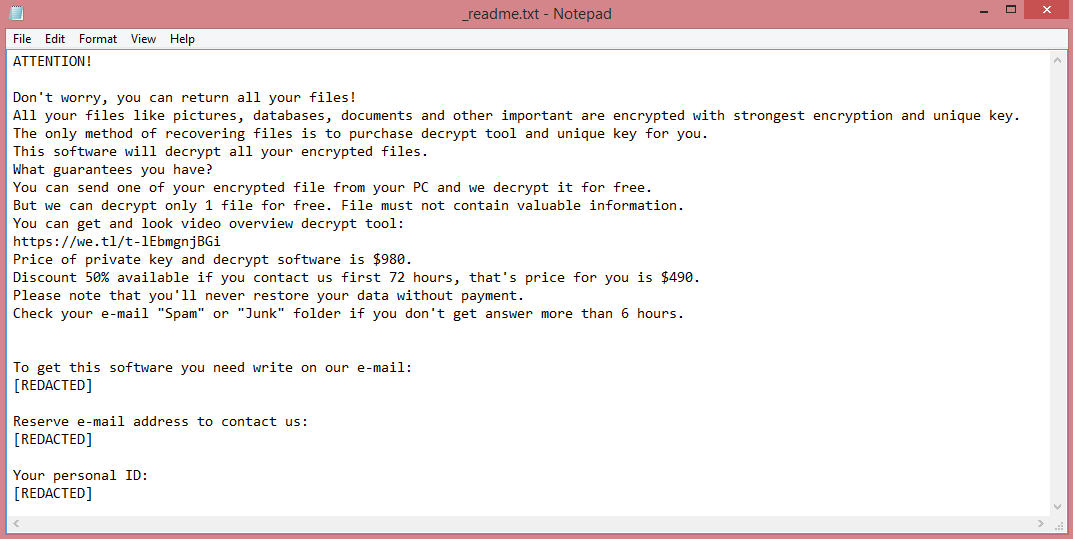

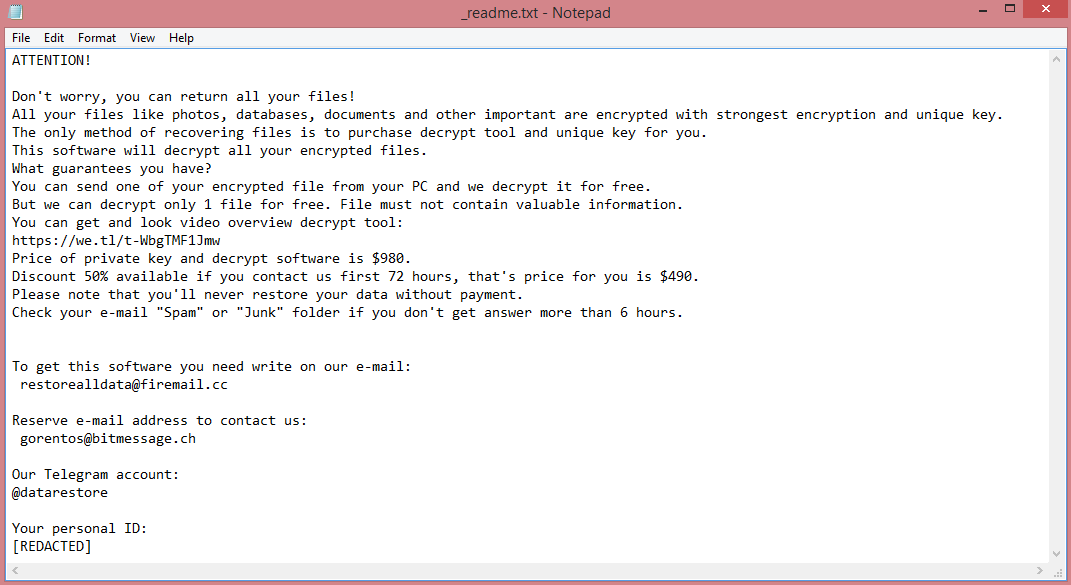

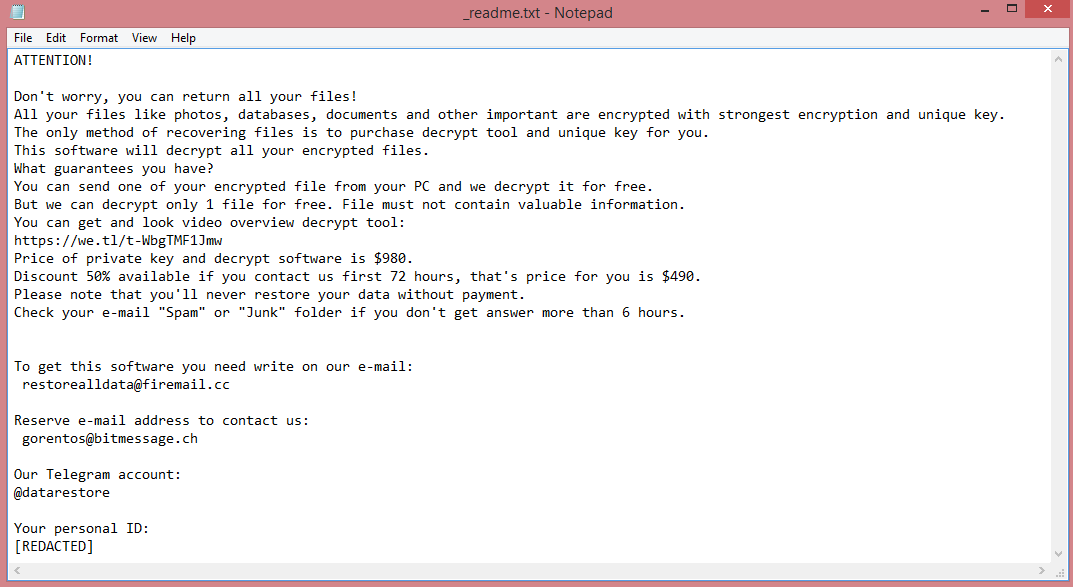

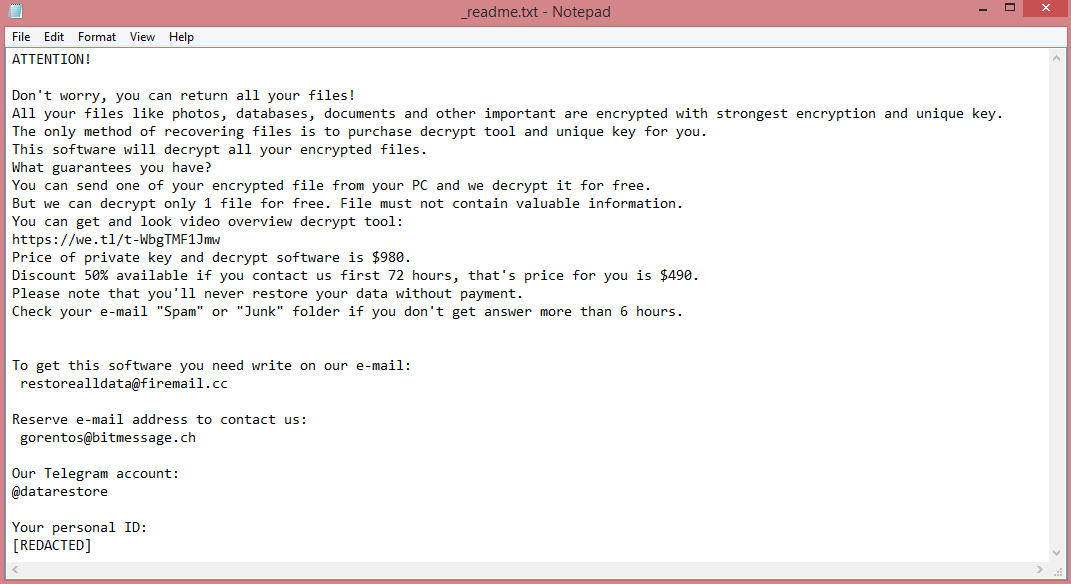

Come variante di STOP/Djvu, Vypt condivide molte somiglianze con altre varianti simili. Tutti hanno nomi di quattro lettere: Coty, Bozae Kifr sono alcuni esempi. Ancora più importante, tutti i virus STOP/Djvu hanno richieste di riscatto identiche e, di conseguenza, richieste identiche. La nota di riscatto di Vypt può essere letta nell'immagine sopra.

Le richieste contenute in queste note sono piuttosto semplici; gli hacker vogliono 980 dollari USA. Non menzionano come questi soldi devono essere pagati. Invece, alla vittima viene semplicemente detto di contattare i criminali via e-mail. Per spingere le vittime esitanti a pagare, gli hacker offrono anche uno sconto del 50% per coloro che pagano entro tre giorni.

Pagare gli aggressori è problematico per diversi motivi. In primo luogo, li incoraggerai a compiere ulteriori attacchi, che potrebbero ancora una volta prenderti di mira. In secondo luogo, i criminali non sono degni di fiducia; è probabile che non si preoccupino di decrittografare i tuoi file anche dopo aver ricevuto il pagamento.

Questo è il motivo per cui dovresti esplorare modi alternativi per rimuovere Vypt ransomware e decrittografare i file .vypt. Leggi la nostra guida per una panoramica.

![Proton richiesta di riscatto: ~~~ Proton ~~~ Cosa è successo? Abbiamo crittografato e rubato tutti i tuoi file. Utilizziamo algoritmi AES ed ECC. Nessuno può recuperare i tuoi file senza il nostro servizio di decrittazione. Come recuperare? Non siamo un gruppo politicamente motivato e non vogliamo altro che denaro. Se paghi, ti forniremo il software di decrittazione e distruggeremo i dati rubati. Quali garanzie? Puoi inviarci un file non importante inferiore a 1 MG, lo decodifichiamo come garanzia. Se non ti inviamo il software di decrittazione o non eliminiamo i dati rubati, nessuno ci pagherà in futuro, quindi manterremo la nostra promessa. Come contattarci? Il nostro ID Telegram: @ransom70 Il nostro indirizzo email: Kigatsu@tutanota.com In caso di mancata risposta entro 24 ore, contattare a questa email: Kigatsu@mailo.com Scrivi il tuo ID personale nell'oggetto dell'email. Il tuo ID personale: [REDATTO] Avvertenze! - Non rivolgerti alle società di recupero, sono solo intermediari che ti faranno soldi e ti imbrogliano. Negoziano segretamente con noi, acquistano software di decrittazione e te lo vendono molte volte più costoso o semplicemente ti truffano. - Non esitare a lungo. Più velocemente paghi, più basso è il prezzo. - Non eliminare o modificare i file crittografati, causerà problemi con la decrittazione dei file. Questa è la fine della nota. Di seguito troverai una guida che spiega come rimuovere Proton ransomware e decifrare i file .kigatsu.](https://www.computips.org/wp-content/uploads/2023/04/how-to-remove-proton-ransomware.png)