Wat is de Neqp-ransomware?

Neep ransomware is een virus dat gegevens versleutelt op de computers die het infecteert. Door dit te doen, kan het vervolgens geld eisen voor zijn decodering. Deze programma's worden genoemd ransomware; hun aanvallen kunnen behoorlijk gevaarlijk zijn voor zowel individuen als bedrijven.

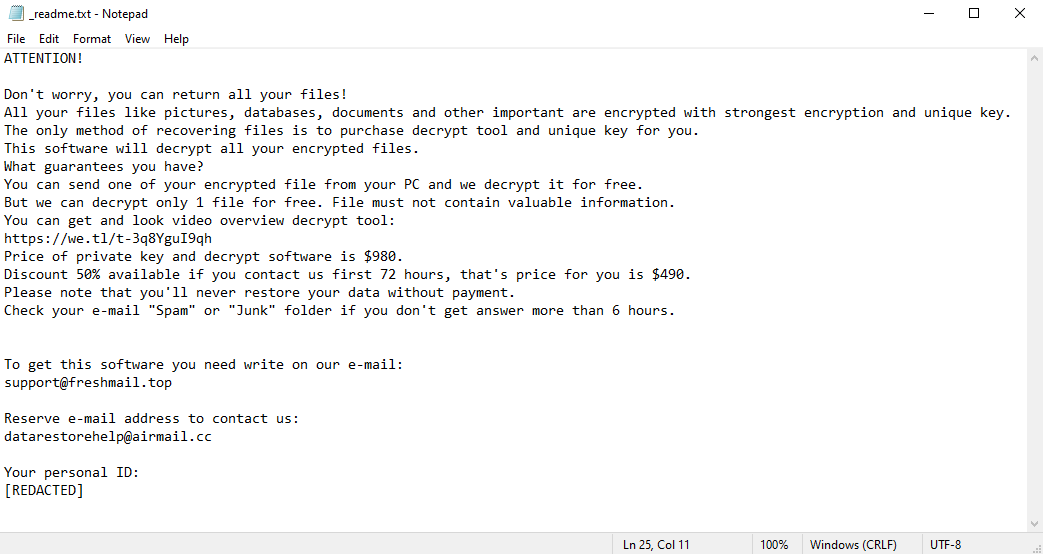

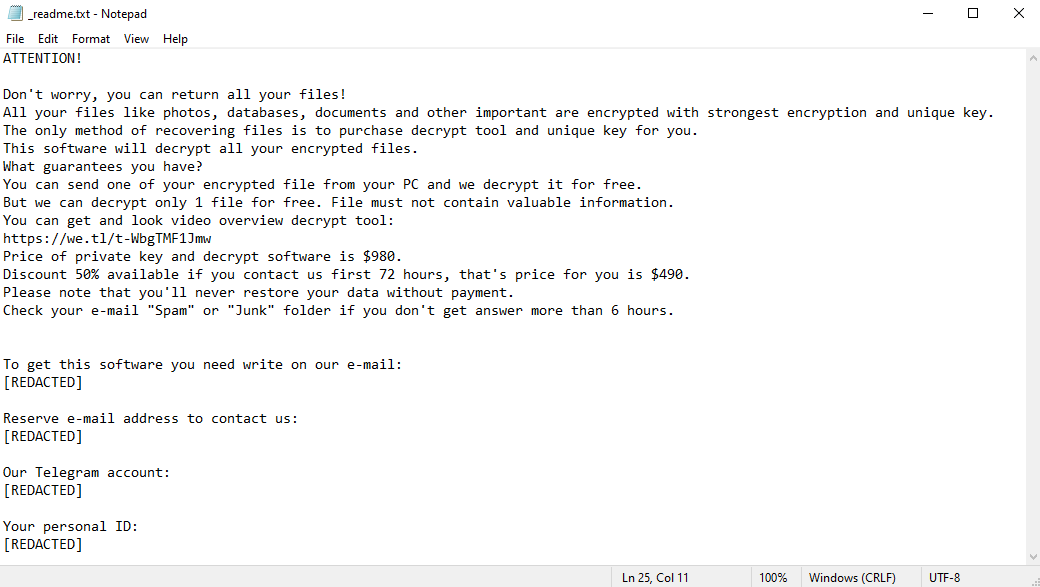

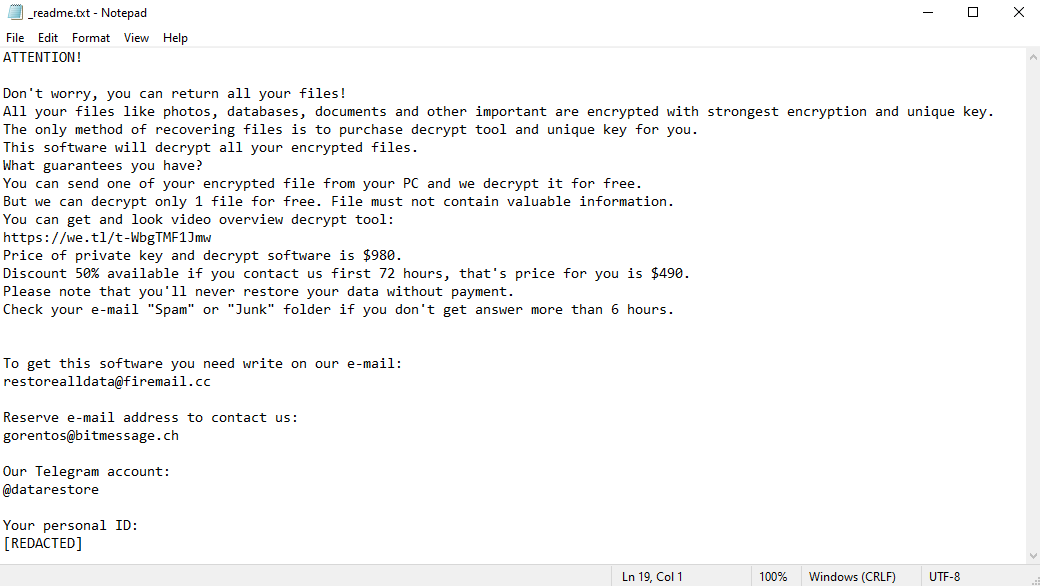

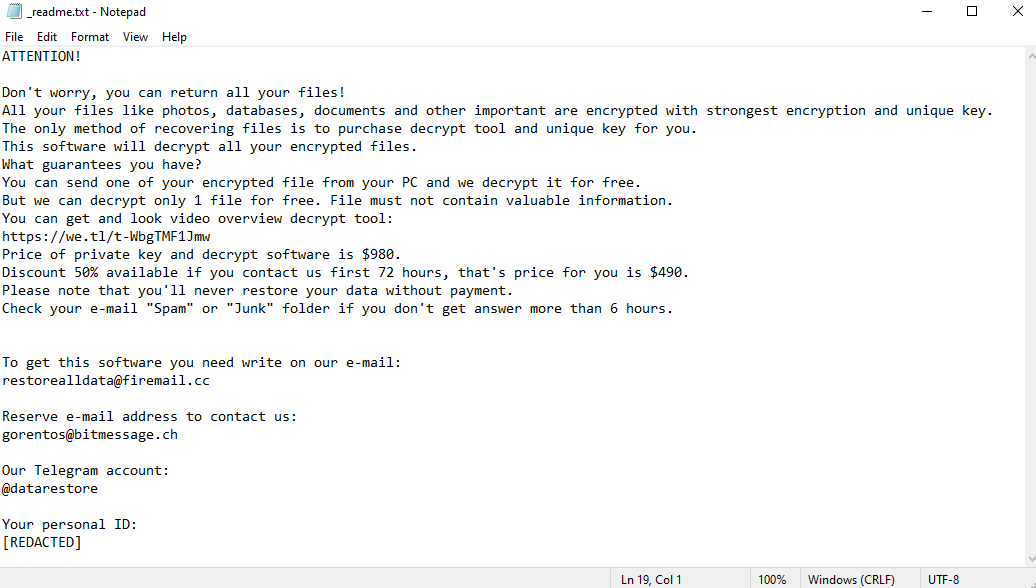

Maar het versleutelen van de bestanden is niet het enige dat het Neqp-virus doet. Het geeft ze ook de bestandsextensie .neqp, wat handig is voor identificatiedoeleinden. En natuurlijk creëert het virus ook een losgeldbriefje. In dit tekstbestand met de naam "_readme.txt" stellen de hackers hun eisen.

Er is natuurlijk niets uitgebreids aan deze eisen – het enige wat de hackers willen is geld. Maar ze willen er wel heel veel van. Volgens de losgeldbrief is de prijs van decodering $490 voor de eerste drie dagen na infectie en daarna $980. Vrij duur, niet? Om het nog erger te maken, kiezen de hackers er soms voor om de slachtoffers gewoon te negeren nadat ze betaald zijn; het terugkrijgen van de bestanden is niet gegarandeerd.

Al met al bieden de hackers een door en door rotte deal. Maar ze betalen is niet uw enige optie; lees de onderstaande gids voor meer informatie over andere manieren om de Neqp-ransomware te verwijderen en .neqp-bestanden te decoderen.