O que é Kifr ransomware?

Kifr é um vírus recém-descoberto que infecta computadores por meio de anexos de e-mail suspeitos, sites não confiáveis (especialmente sites com mais de 18 anos), links de phishing e outros meios. Depois de infectar um computador, o vírus Kifr criptografa todos os arquivos que encontra. Esses arquivos criptografados não podem ser abertos. Para reverter o procedimento, Kifr exige dinheiro.

Kifr é muito semelhante a outros vírus que foram lançados recentemente, como Gamo e Kiwm. Aquilo não é uma coincidência; todos eles pertencem ao STOP/Djvu família ransomware.

Apesar dessa semelhança, você pode identificar facilmente o vírus Kifr. Ele renomeia os arquivos após criptografá-los; todos os arquivos criptografados têm extensão .kifr. No entanto, considerando que você está lendo este artigo, você já sabe que está lidando com o ransomware Kifr.

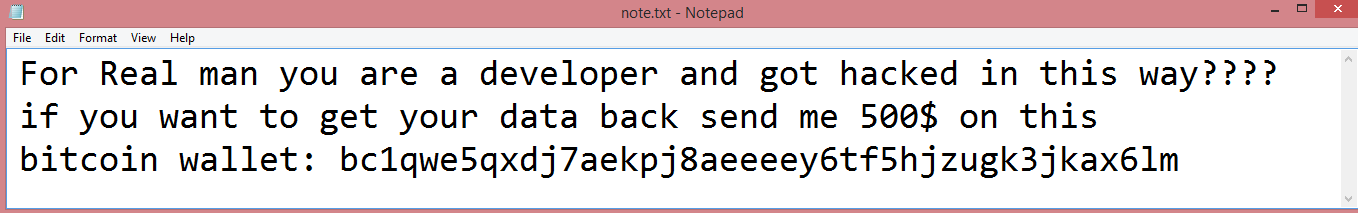

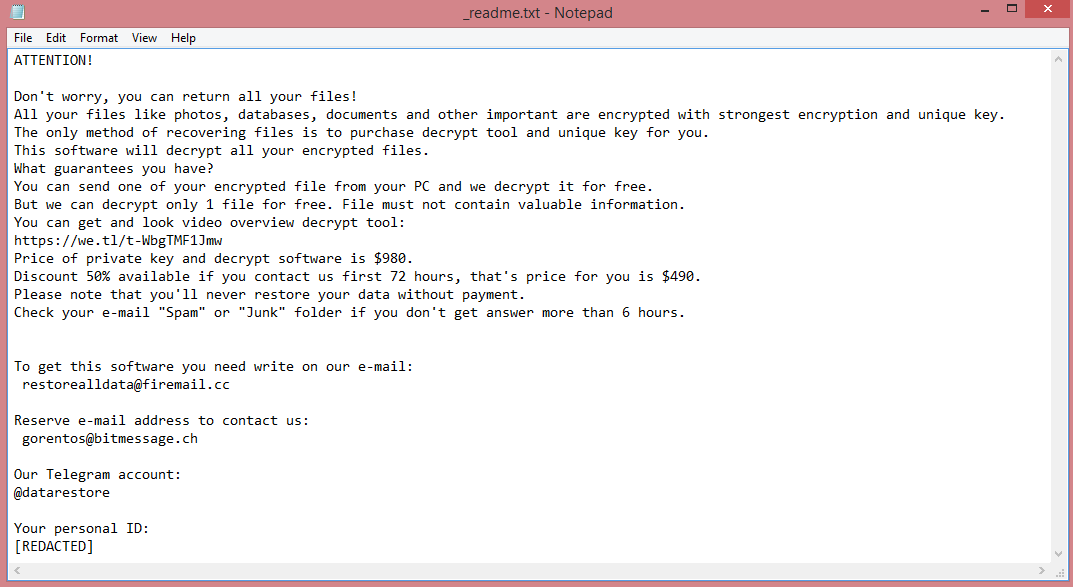

Então, o que você deve fazer sobre isso? Na nota de resgate deixada pelo vírus (“_readme.txt”, veja a imagem acima), os hackers sugerem que você pague a eles $ 980 (ou $ 490, mas ainda é muito). Não é uma perspectiva muito atraente.

Mas há outra maneira; vários deles, na verdade. O guia abaixo contém métodos que você pode empregar para remover Kifr ransomware e descriptografar arquivos .kifr sem dar um único centavo aos malditos criminosos.

![Nota de resgate do Proton: ~~~ Proton ~~~ O que aconteceu? Criptografamos e roubamos todos os seus arquivos. Usamos algoritmos AES e ECC. Ninguém pode recuperar seus arquivos sem nosso serviço de descriptografia. Como recuperar? Não somos um grupo politicamente motivado e não queremos nada além de dinheiro. Se você pagar, forneceremos o software de descriptografia e destruiremos os dados roubados. Quais garantias? Você pode nos enviar um arquivo sem importância com menos de 1 MG, nós o descriptografamos como garantia. Se não enviarmos a você o software de descriptografia ou excluirmos os dados roubados, ninguém nos pagará no futuro, portanto, manteremos nossa promessa. Como entrar em contato conosco? Nosso ID do Telegram: @ransom70 Nosso endereço de e-mail: Kigatsu@tutanota.com Em caso de não resposta em 24 horas, entre em contato com este e-mail: Kigatsu@mailo.com Escreva seu ID pessoal no assunto do e-mail. Seu ID pessoal: [REDIGIDO] Avisos! - Não vá a empresas de cobrança, são apenas intermediários que vão ganhar dinheiro com você e te enganar. Eles negociam secretamente conosco, compram software de descriptografia e o vendem a você muitas vezes mais caro ou simplesmente o enganam. - Não hesite por muito tempo. Quanto mais rápido você pagar, menor o preço. - Não exclua ou modifique arquivos criptografados, isso levará a problemas com a descriptografia de arquivos. Este é o fim da nota. Abaixo você encontrará um guia explicando como remover Proton ransomware e descriptografar arquivos .kigatsu.](https://www.computips.org/wp-content/uploads/2023/04/how-to-remove-proton-ransomware.png)

![Nota de resgate do BlackByteNT: BLACKBYTE NT Todos os seus arquivos foram criptografados, seus dados confidenciais foram roubados, para descriptografar os arquivos e evitar vazamentos, você deve seguir nossas etapas. 1) Baixe e instale o Navegador TOR deste site: https://torproject.org/ 2) Cole a URL no Navegador TOR e você será redirecionado ao nosso chat com todas as informações necessárias. 3) Se você leu esta mensagem, significa que seus arquivos já estão à venda em nosso Leilão. Todos os dias de atraso causarão um preço mais alto. após 4 dias, se você não nos conectar, removeremos seu acesso ao bate-papo e você perderá a chance de ser descriptografado. Aviso! A comunicação conosco ocorre somente através deste link, ou através de nosso e-mail em nosso Leilão. Também NÃO recomendamos o uso de ferramentas de terceiros para descriptografar arquivos, pois isso simplesmente os eliminará completamente sem a possibilidade de recuperação. Repito, neste caso, ninguém pode te ajudar! Sua URL: [REMOVIDO] Sua chave para acessar o chat: [REMOVIDO] Encontre nosso leilão aqui (Navegador TOR): [REMOVIDO] Este é o fim da nota. Abaixo você encontrará um guia explicando como remover BlackByteNT ransomware e descriptografar arquivos .blackbytent.](https://www.computips.org/wp-content/uploads/2023/04/how-to-remove-blackbytent-ransomware.png)

![Nota de resgate do WiKoN: ATENÇÃO! Todos os seus arquivos foram criptografados e sua descriptografia custará 0.05 bitcoin. Para iniciar o processo de descriptografia, siga as etapas abaixo Etapa 1) Certifique-se de enviar 0.05 bitcoin para esta carteira: bc1q0u997r79ylv9hrc7zcth0mvr3mjua6324hxnkc Etapa 2) Entre em contato comigo neste endereço de e-mail: wikon@tuta.io Com este assunto: [REMOVIDO] Após o pagamento ter sido confirmado, você receberá o descriptografador e as chaves para descriptografia! Outras informações: Se você não possui bitcoin, pode comprá-lo aqui facilmente www.coinmama.com www.bitpanda.com www.localbitcoins.com www.paxful.com Você pode encontrar uma lista maior aqui: https:// bitcoin.org/en/exchanges Se o pagamento não for feito em 2 dias, considerarei que você não deseja descriptografar seus arquivos e, portanto, as chaves geradas para seu PC serão excluídas permanentemente. Este é o fim da nota. Abaixo você encontrará um guia explicando como remover WiKoN ransomware e descriptografar arquivos .WiKoN.](https://www.computips.org/wp-content/uploads/2023/04/how-to-remove-wikon-ransomware.png)