Seu sistema foi quebrado spam por e-mail é um tipo comum de golpe de phishing em que os cibercriminosos enviam e-mails fraudulentos alegando que o sistema do destinatário foi comprometido. Esses e-mails geralmente contêm mensagens alarmantes, como ameaças de divulgação de informações privadas ou de instalação de malware se o resgate não for pago. O objetivo desses golpes é assustar os destinatários para que tomem medidas imediatas sem pensar criticamente, levando-os a clicar em links maliciosos ou a fornecer informações pessoais.

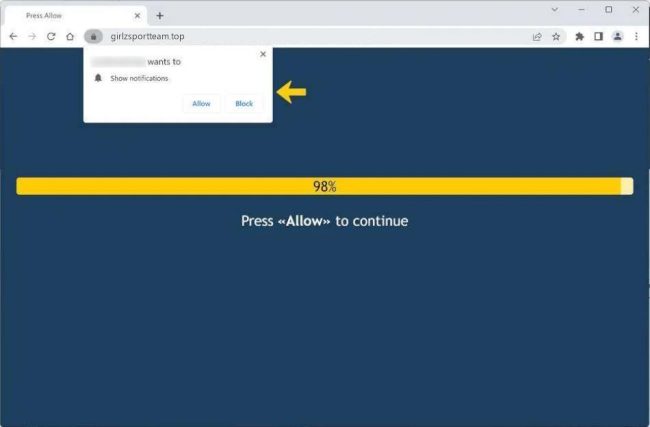

Como remover Girlzsportteam.top

Girlzsportteam.top é um site malicioso que infecta computadores por meio de várias táticas enganosas. Normalmente, ele se espalha por meio de anúncios on-line enganosos, pacotes de software ou anexos de e-mail maliciosos. Assim que um usuário visita o site, ele pode ser solicitado a permitir notificações, o que pode levar a uma enxurrada de anúncios e notificações pop-up indesejados.

Como remover os pop-ups falsos do site deBridge

O site deBridge falso é um site fraudulento que imita o site deBridge legítimo para enganar os usuários, fazendo-os fornecer informações pessoais ou baixar software malicioso. Esses sites falsos geralmente são muito semelhantes ao site real, dificultando a diferenciação dos usuários entre os dois.

Como impedir o Wells Fargo – golpe de e-mail obrigatório para verificação de conta

Wells Fargo - verificação de conta necessária spam por e-mail é um golpe de phishing que tem como alvo indivíduos, fazendo-se passar por uma comunicação legítima do Wells Fargo, uma importante instituição financeira. O e-mail normalmente informa aos destinatários que sua conta precisa de verificação ou atualização e solicita que cliquem em um link para fornecer suas informações pessoais e financeiras. Esse tipo de campanha de phishing foi projetada para roubar dados confidenciais, como credenciais de login, números de cartão de crédito e outras informações pessoais.

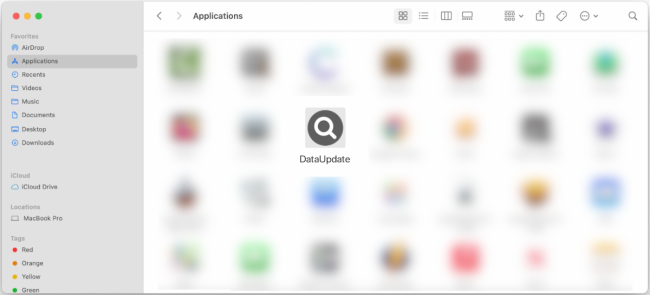

Como remover DataUpdate (Mac)

Atualização de dados é um tipo de malware que infecta computadores Mac, geralmente por meio de métodos enganosos, como atualizações falsas de software ou anexos de e-mail maliciosos. Uma vez instalado em um sistema Mac, o DataUpdate pode acessar e roubar informações confidenciais, rastrear a atividade do usuário e até mesmo assumir o controle do computador remotamente. Este malware também pode atrapalhar o funcionamento normal do sistema, tornando-o lento e causando travamentos.

Como remover pop-ups de votação da comunidade RedStone

Votação da comunidade RedStone é uma extensão do navegador que exibe notificações pop-up solicitando aos usuários que votem em vários tópicos relacionados à comunidade. Essas notificações geralmente aparecem durante a navegação na Internet, e os usuários são solicitados a fornecer sua opinião clicando em um botão ou selecionando uma opção. O objetivo do RedStone Community Vote é coletar feedback dos usuários sobre uma ampla variedade de assuntos, como preferências de produtos, design de sites ou até mesmo questões sociais.

Como remover pop-ups de comércio de petróleo bruto

O comércio de petróleo bruto refere-se à compra e venda de petróleo bruto como mercadoria no mercado global. O petróleo bruto é um dos recursos mais valiosos do mundo, pois é usado para diversos fins, como combustível para veículos, aquecimento e manufatura. O comércio de petróleo bruto é um processo complexo que envolve inúmeras partes, incluindo empresas petrolíferas, comerciantes, refinarias e governos.

Como impedir o golpe de e-mail de solicitação de cancelamento de seus serviços

Solicitação de cancelamento de seus serviços spam de e-mail é um tipo de golpe de phishing em que os cibercriminosos enviam e-mails falsos para induzir os destinatários a acreditarem que seus serviços estão sendo cancelados. Esses e-mails geralmente contêm linguagem urgente e instruções para o destinatário clicar em um link ou fornecer informações pessoais para evitar o cancelamento. Na realidade, clicar no link ou fornecer informações pessoais pode levar à infecção por malware, roubo de identidade ou perda financeira.

Como remover pop-ups do USDT NFT Airdrop

Lançamento aéreo USDT NFT é uma campanha promocional onde os usuários recebem tokens USDT (Tether) gratuitos na forma de tokens não fungíveis (NFTs). NFTs são ativos digitais exclusivos armazenados no blockchain e não podem ser replicados ou trocados por outro token. Esses airdrops são frequentemente usados por projetos de criptografia para atrair novos usuários e criar buzz em torno de sua plataforma.

Como remover o Xam Ransomware e descriptografar arquivos .xam

O ransomware Xam é um software malicioso que criptografa os arquivos no computador da vítima, tornando-os inacessíveis. Esse ransomware normalmente infecta computadores por meio de e-mails de phishing, sites maliciosos ou vulnerabilidades de software. Uma vez instalado, o Xam ransomware adiciona um ".xam" aos arquivos criptografados, facilitando a identificação de quais arquivos foram afetados.