Che cos'è Locky ransomware?

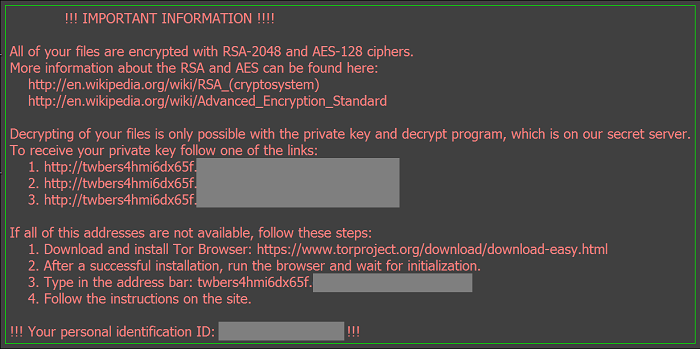

Locky è un ransomware non diverso da molti altri: crittografa i file dell'utente e richiede il pagamento per uno strumento di decrittazione. Anche i file archiviati nei servizi cloud e i file condivisi sulle reti locali sono crittografati, quindi l'unico modo sicuro per recuperare i file è ripristinarli da backup offline. Anche pagare il riscatto non è un metodo affidabile: alcuni utenti hanno segnalato che lo strumento di decrittazione non è stato in grado di decrittografare tutti i file. Tuttavia, alcuni metodi, come il ripristino dei file dalle copie shadow, potrebbero funzionare in alcuni casi. Se sei stato colpito e vuoi scoprire come fare rimuovi Locky e decifra i tuoi file, puoi leggere questo articolo.

Come funziona il ransomware Locky?

Locky è distribuito principalmente tramite documenti Word allegati alle e-mail, sebbene si siano verificate anche infezioni visitando siti Web dannosi. Se le macro sono abilitate nelle impostazioni di Word dell'utente, viene eseguita una macro specifica che scarica un file eseguibile. Questo file viene quindi avviato e inizia a crittografare tutti i documenti dell'utente con determinate estensioni. I nomi dei file vengono modificati in stringhe di numeri e lettere e vengono aggiunte le estensioni .locky.

Come sbarazzarsi di Locky

Puoi rimuovere tutti i file e i valori di registro lasciati da Locky utilizzando uno strumento di rimozione malware o farlo manualmente.

Elimina file e chiavi di registro lasciate da Locky

Elimina questi file:

%Temp%\(random).exe

%UserpProfile%\Desktop\_Locky_recover_instructions.bmp

%UserpProfile%\Desktop\_Locky_recover_instructions.txt

Elimina queste chiavi e valori di registro:

HKEY_CURRENT_USER\Software\Locky

HKEY_CURRENT_USER\Control Panel\Desktop\Wallpaper "%UserProfile%\Desktop\_Locky_recover_instructions.bmp"

Come recuperare i file crittografati da Locky

Utilizzare un'utilità di decrittazione

Al momento della stesura di questo articolo non esistevano strumenti di decrittazione per Locky; tuttavia, c'è sempre la possibilità di crearne uno in futuro.

Ripristino da servizio cloud

Locky crittografa i file archiviati sui servizi cloud, tuttavia, puoi provare a utilizzare le versioni precedenti con alcuni dei servizi offerti (come Google Drive, DropBox, SkyDrive). Dovrai utilizzare il sito Web del servizio per questo: fai clic con il pulsante destro del mouse su un file e seleziona Versioni precedenti, Gestisci revisioni o qualcosa di simile. Verifica se sono disponibili versioni non crittografate del file.

Usa l'utilità delle versioni precedenti

Sebbene Locky elimini le copie shadow dei file creati tramite questa funzionalità di Windows, a volte si verificano errori o l'utente è in grado di impedire a Locky di completare il suo lavoro e le versioni precedenti dei file rimangono accessibili. In Windows 7 puoi fare clic con il pulsante destro del mouse su un file o una cartella, selezionare Proprietà => Versioni precedenti e scegliere l'ultima versione disponibile. Per altre versioni di Windows dovrai usare Shadow Explorer

strumento per accedere alle copie shadow dei tuoi file.

Tieni presente che le copie shadow dei tuoi file vengono create solo se hai attivato Ripristino configurazione di sistema.

Come proteggersi da Locky e ransomware simili in futuro:

- Effettua backup regolari dei tuoi dati. Almeno uno dei backup dovrebbe essere su un supporto rimovibile, archiviato lontano dal computer (non collegato ad esso).

- Non aprire allegati nelle e-mail di persone che non conosci. Infatti, anche se ricevi un'email da un amico e c'è un allegato che non ti aspettavi, assicurati che il tuo amico l'abbia davvero inviato, prima di fare clic sul file allegato.

- Usa www.virustotal.com per scansionare gli allegati e-mail prima di aprirli.

- Avere un potente anti-malware installato.

- Mantieni aggiornati il tuo sistema operativo, browser e utilità di sicurezza. A volte il ransomware viene distribuito utilizzando le vulnerabilità del software. Gli autori di malware trovano sempre nuove vulnerabilità del browser e del sistema operativo da sfruttare. Gli autori di software, a loro volta, rilasciano patch e aggiornamenti per eliminare le vulnerabilità note e ridurre le possibilità di penetrazione del malware. I database delle firme del programma antivirus vengono aggiornati ogni giorno e anche più spesso per includere nuove firme dei virus.

- Modifica le impostazioni del tuo browser per bloccare i popup, non caricare plug-in automaticamente, non scaricare file senza chiedere.

- Scarica e usa Adblock, Adblock Plus, uBlock o una delle estensioni affidabili simili per bloccare gli annunci di terze parti sui siti web.

- Non limitarti a fare clic su qualsiasi collegamento che vedi durante la navigazione sul Web. Ciò vale in particolare per i collegamenti nei commenti, nei forum o nella messaggistica istantanea. Molto spesso si tratta di link spam. A volte vengono utilizzati per aumentare il traffico verso i siti, ma abbastanza spesso ti atterreranno su pagine dannose che cercheranno di eseguire un codice dannoso e infettare il tuo computer.

- Non scaricare software da siti Web non verificati. Puoi facilmente scaricare un trojan (un programma, che non è quello che finge di essere, ed è invece un malware). Oppure alcuni programmi indesiderati potrebbero essere installati insieme all'app.