ما هو Locky Ransomware؟

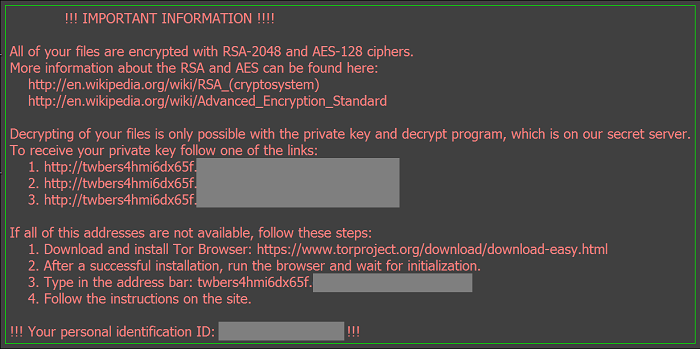

Locky هو برنامج رانسوم وير لا يختلف عن العديد من البرامج الأخرى: فهو يشفر ملفات المستخدم ويطالب بالدفع مقابل أداة فك التشفير. يتم أيضًا تشفير الملفات المخزنة في الخدمات السحابية والملفات المشتركة على الشبكات المحلية ، لذا فإن الطريقة الوحيدة المؤكدة لاستعادة الملفات هي الاستعادة من النسخ الاحتياطية في وضع عدم الاتصال. حتى دفع الفدية ليس طريقة موثوقة: أبلغ بعض المستخدمين أن أداة فك التشفير لم تكن قادرة على فك تشفير جميع الملفات. ومع ذلك ، قد تعمل بعض الطرق ، مثل استعادة الملفات من النسخ الاحتياطية ، في بعض الحالات. إذا تعرضت للضرب وترغب في معرفة كيفية القيام بذلك إزالة Locky وفك تشفير الملفات الخاصة بك، يمكنك قراءة هذا المقال.

كيف يعمل Locky Ransomware

يتم توزيع Locky بشكل أساسي عبر مستندات Word المرفقة برسائل البريد الإلكتروني ، على الرغم من حدوث إصابات من خلال زيارة مواقع الويب الضارة أيضًا. إذا تم تمكين وحدات الماكرو في إعدادات Word للمستخدم ، فسيتم تنفيذ وحدات ماكرو معينة لتنزيل ملف قابل للتنفيذ. يتم تشغيل هذا الملف ، ويبدأ في تشفير جميع مستندات المستخدم بامتدادات معينة. يتم تغيير أسماء الملفات إلى سلاسل من الأرقام والحروف ، ويتم إضافة ملحقات.

كيفية التخلص من لوكي

يمكنك إزالة جميع الملفات وقيم التسجيل التي تركها Locky باستخدام أداة إزالة البرامج الضارة ، أو القيام بذلك يدويًا.

حذف الملفات ومفاتيح التسجيل التي تركها Locky

احذف هذه الملفات:

%Temp%\(random).exe

%UserpProfile%\Desktop\_Locky_recover_instructions.bmp

%UserpProfile%\Desktop\_Locky_recover_instructions.txt

حذف مفاتيح التسجيل والقيم هذه:

HKEY_CURRENT_USER\Software\Locky

HKEY_CURRENT_USER\Control Panel\Desktop\Wallpaper "%UserProfile%\Desktop\_Locky_recover_instructions.bmp"

كيفية استعادة الملفات المشفرة بواسطة Locky

استخدم أداة فك التشفير

في وقت كتابة هذا المقال ، لم تكن هناك أدوات لفك التشفير لـ Locky ؛ ومع ذلك ، هناك دائمًا إمكانية إنشاء واحد في المستقبل.

الاستعادة من الخدمة السحابية

يقوم Locky بتشفير الملفات المخزنة على الخدمات السحابية ، ومع ذلك ، يمكنك محاولة استخدام الإصدارات السابقة التي تقدم بعض الخدمات (مثل Google Drive و DropBox و SkyDrive). سيتعين عليك استخدام موقع الويب الخاص بالخدمة من أجل ذلك: انقر بزر الماوس الأيمن فوق ملف وحدد الإصدارات السابقة أو إدارة المراجعات أو شيء مشابه. تحقق مما إذا كانت هناك أي إصدارات غير مشفرة من الملف متوفرة.

استخدم الأداة المساعدة للإصدارات السابقة

بينما يقوم Locky بحذف النسخ الاحتياطية للملفات التي تم إنشاؤها من خلال ميزة Windows هذه ، تحدث أخطاء أحيانًا أو يكون المستخدم قادرًا على إيقاف Locky من إنهاء عمله ، وتظل الإصدارات السابقة من الملفات قابلة للوصول. في Windows 7 ، يمكنك النقر بزر الماوس الأيمن فوق ملف أو مجلد ، وتحديد خصائص => الإصدارات السابقة واختيار أحدث إصدار متوفر. بالنسبة للإصدارات الأخرى من Windows ، ستحتاج إلى استخدام ملفات الظل اكسبلورر أداة للوصول إلى النسخ الاحتياطية لملفاتك.

يرجى ملاحظة أنه لا يتم إنشاء النسخ الاحتياطية لملفاتك إلا في حالة تشغيل "استعادة النظام".

كيف تحمي نفسك من Locky و Ransomware في المستقبل:

- عمل نسخ احتياطية منتظمة لبياناتك. يجب أن تكون واحدة على الأقل من النسخ الاحتياطية على وسيط قابل للإزالة ، ومخزن بعيدًا عن الكمبيوتر (غير متصل به).

- لا تفتح المرفقات في رسائل البريد الإلكتروني الواردة من أشخاص لا تعرفهم. في الواقع ، حتى إذا تلقيت بريدًا إلكترونيًا من صديق وكان هناك مرفق به لم تكن تتوقعه ، فمن الأفضل التأكد من أن صديقك قد أرسله بالفعل ، قبل النقر فوق الملف المرفق.

- استخدم www.virustotal.com لمسح مرفقات البريد الإلكتروني قبل فتحها.

- قم بتثبيت برنامج مكافحة برامج ضارة قوي.

- حافظ على تحديث نظام التشغيل والمتصفحات وأدوات الأمان. في بعض الأحيان يتم توزيع برامج الفدية باستخدام ثغرات البرامج. يجد كتاب البرامج الضارة ثغرات جديدة في المتصفح ونظام التشغيل لاستغلالها طوال الوقت. يقوم كتّاب البرامج بدورهم بإصدار تصحيحات وتحديثات للتخلص من نقاط الضعف المعروفة وتقليل فرصة اختراق البرامج الضارة. يتم تحديث قواعد بيانات التوقيع الخاصة ببرنامج مكافحة الفيروسات كل يوم وحتى في كثير من الأحيان لتضمين توقيعات فيروسات جديدة.

- اضبط إعدادات المستعرضات لحظر النوافذ المنبثقة ، ولا تقم بتحميل المكونات الإضافية تلقائيًا ، ولا تقم بتنزيل الملفات دون طلب ذلك.

- قم بتنزيل واستخدام Adblock أو Adblock Plus أو uBlock أو أحد الإضافات الموثوقة المماثلة لحظر إعلانات الجهات الخارجية على مواقع الويب.

- لا تنقر فقط على أي رابط تراه أثناء تصفح الويب. ينطبق هذا بشكل خاص على الروابط الموجودة في التعليقات أو في المنتديات أو في برامج المراسلة الفورية. غالبًا ما تكون هذه روابط بريد عشوائي. في بعض الأحيان يتم استخدامها لزيادة حركة المرور إلى المواقع ، ولكن غالبًا ما يتم توجيهك إلى صفحات ضارة ستحاول تنفيذ تعليمات برمجية ضارة وإصابة جهاز الكمبيوتر الخاص بك.

- لا تقم بتنزيل البرامج من مواقع الويب التي لم يتم التحقق منها. يمكنك بسهولة تنزيل حصان طروادة (برنامج ، ليس هذا ما يتظاهر به ، وهو برنامج ضار بدلاً من ذلك). أو قد يتم تثبيت بعض البرامج غير المرغوب فيها مع التطبيق.