Wat is Sigma-ransomware?

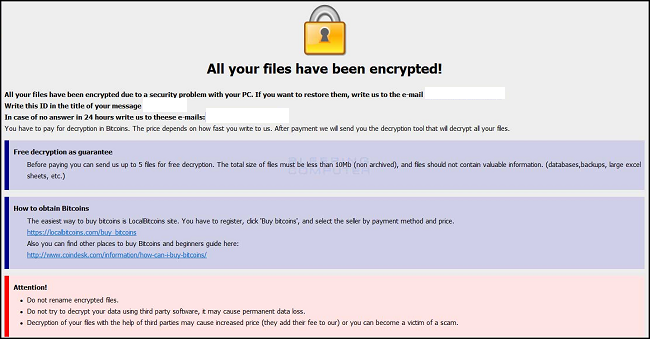

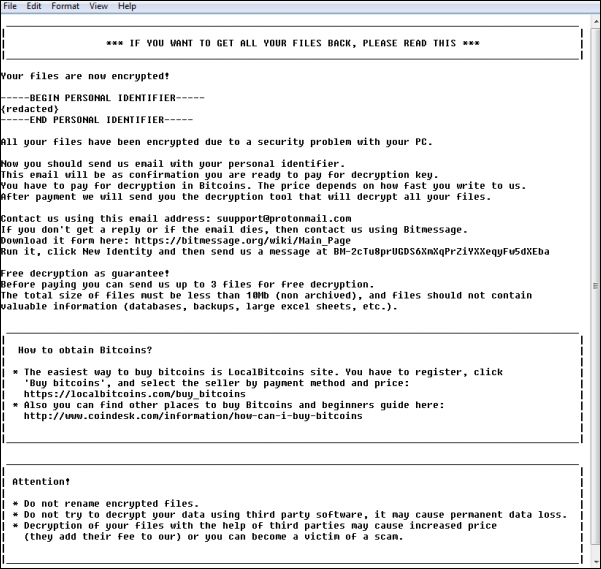

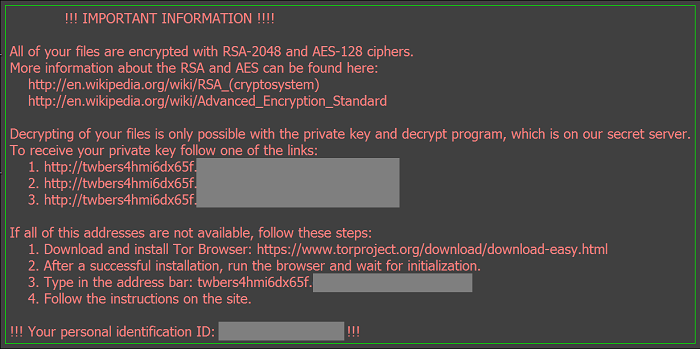

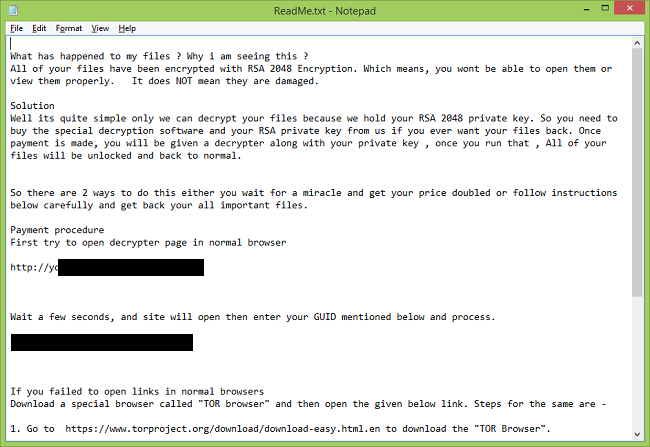

Sigma ransomware wordt verspreid via spam-e-mails met .docx- of .rtf-bijlagen met ingesloten macro's. Als een gebruiker macro's heeft ingeschakeld, wordt het script uitgevoerd en wordt ransomware gedownload. In tegenstelling tot de meeste ransomware voegt Sigma geen nieuwe extensies toe aan versleutelde bestanden en maakt het alleen losgeldnotities (ReatMe.txt en ReadMe.html) in mappen die versleutelde bestanden bevatten. Op het moment van schrijven bestaan er geen gratis decryptors, en de decryptor die ransomware-ontwikkelaars aanbieden in ruil voor betaling werkt niet erg goed, volgens gebruikers die het losgeld hebben betaald. Vermoedelijk crasht de decryptor bij het tegenkomen van bepaalde soorten bestanden, en sommige bestanden blijven daardoor versleuteld. Naast het decoderen van bestanden, zijn er enkele methoden voor bestandsherstel die in elk afzonderlijk geval al dan niet werken. U kunt deze handleiding volgen om Sigma te verwijderen en versleutelde bestanden proberen te herstellen.