Tywd ランサムウェアとは?

ティウド の最近の変種です STOP/Djvu ランサムウェア ウイルス。 これらのバリアントはすべて、同じテンプレートを使用して作成されているため、ほぼ同じです。 チェックアウトすることでこれを確認できます ティクス、別の最近の STOP/Djvu ウイルス。

しかし、Tywd は実際に何をするのでしょうか? ランサムウェア ウイルスとしての目的は、感染したコンピューター上のファイルを暗号化して、ファイルにアクセスできないようにすることです (開いたり編集したりできなくなります)。 これは、ウイルスの責任者であるハッカーがこれらのファイルを復元する (復号化する) ために金銭を要求できるようにするためです。

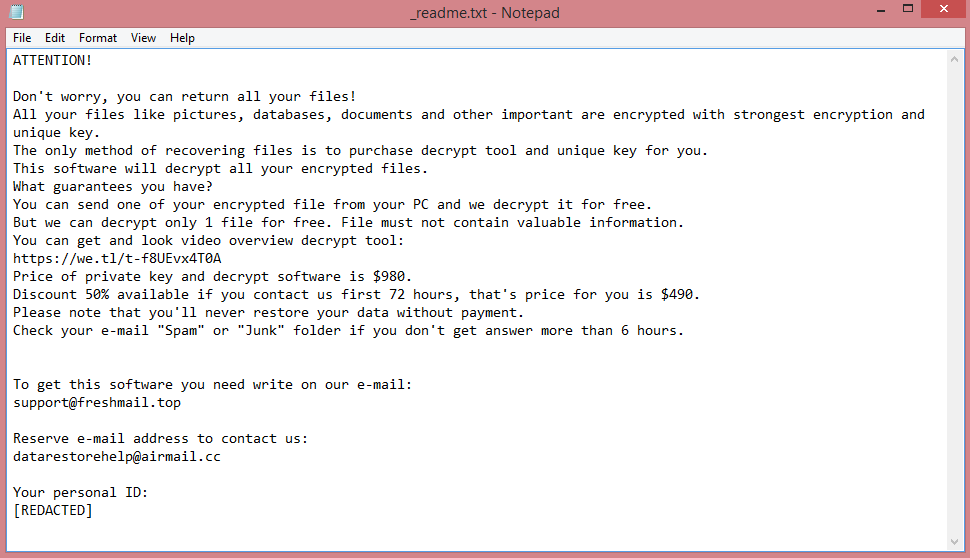

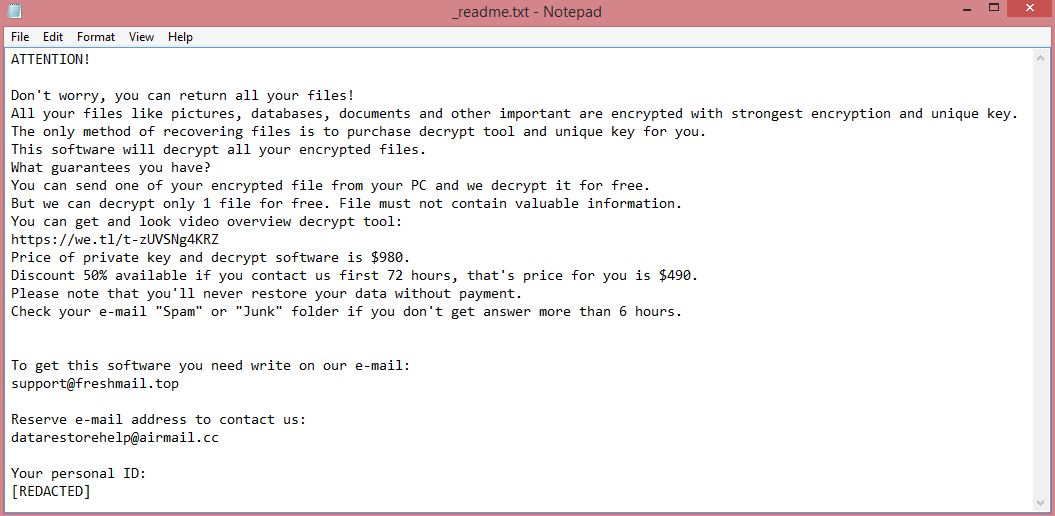

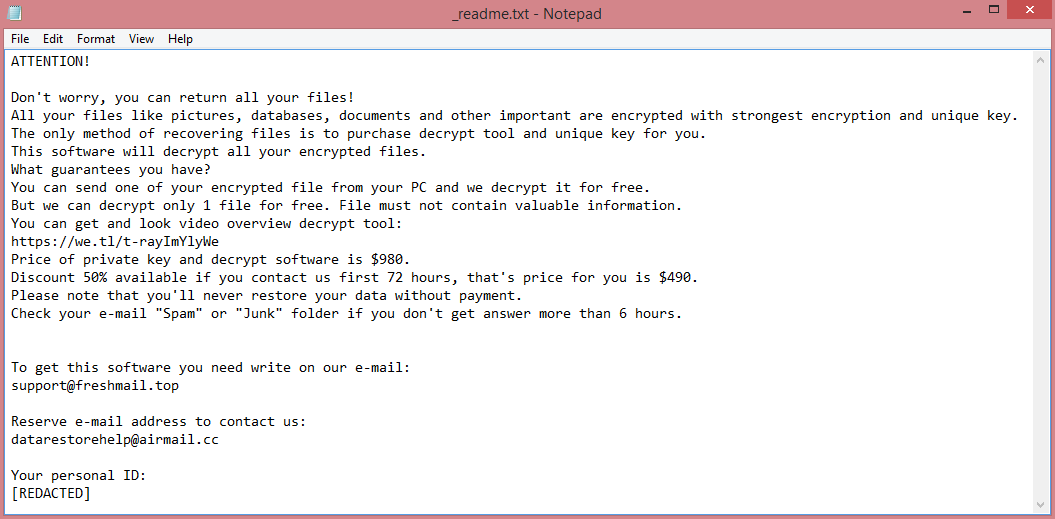

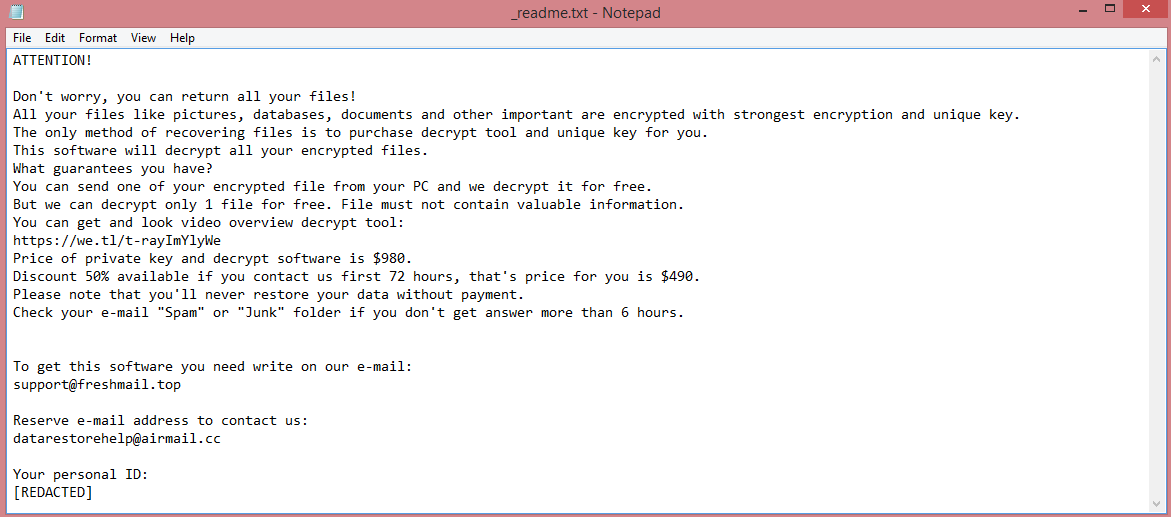

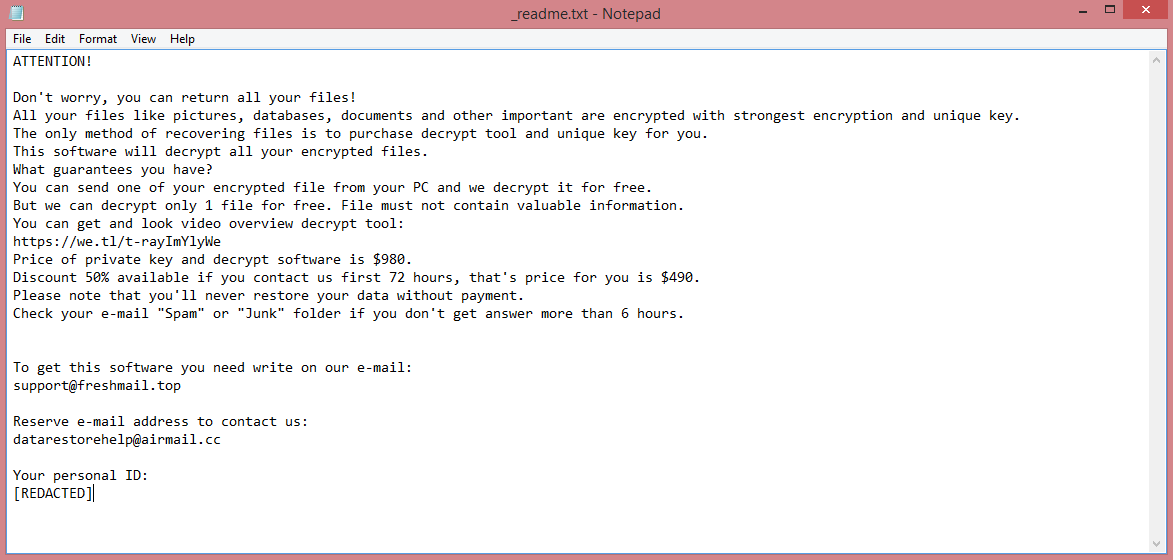

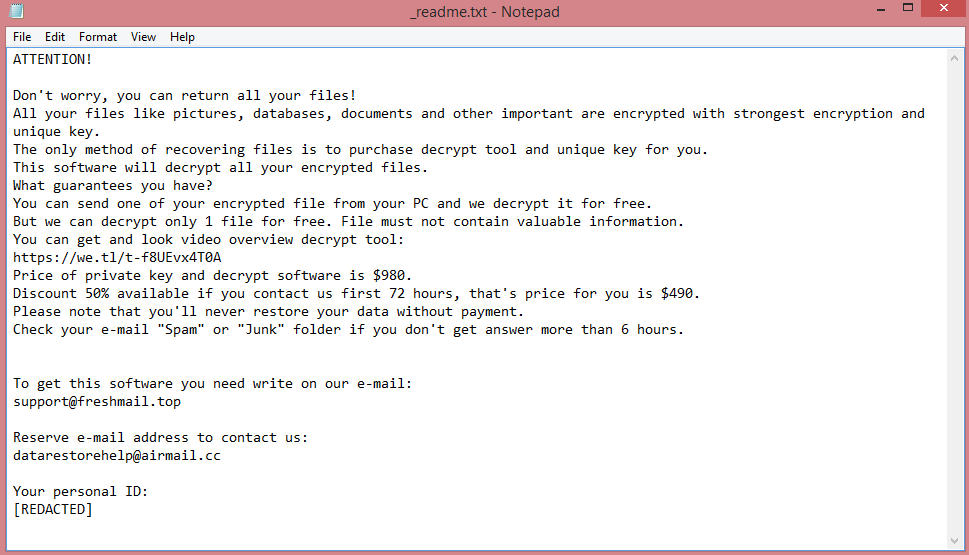

Tywd が行うことは、基本的にこれだけです。 被害者のファイルを暗号化し、.tywd ファイル拡張子を付け、身代金メモを作成して、被害者にハッカーへの連絡方法と必要な金額を知らせます。 このメモは上の画像で読むことができます。 ただし、以下の段落は簡単な要約を提供します。

Tywd の身代金メモ「_readme.txt」は、他の STOP/Djvu ウイルスが残したメモと同じです。 ハッカーに連絡するための 980 つの電子メール アドレスを被害者に提供し、490 ドルの身代金を要求します。 あるいは、感染から 3 日以内にハッカーにメッセージを送れば、被害者は XNUMX ドルを支払うことができます。

それでも、それはかなり高価です。 支払いたくない場合、または支払う余裕がない場合は、別のオプションがあります。 以下のガイドでは、犯罪者に支払いをせずに Tywd ランサムウェアを削除し、.tywd ファイルを復号化する方法を説明します。