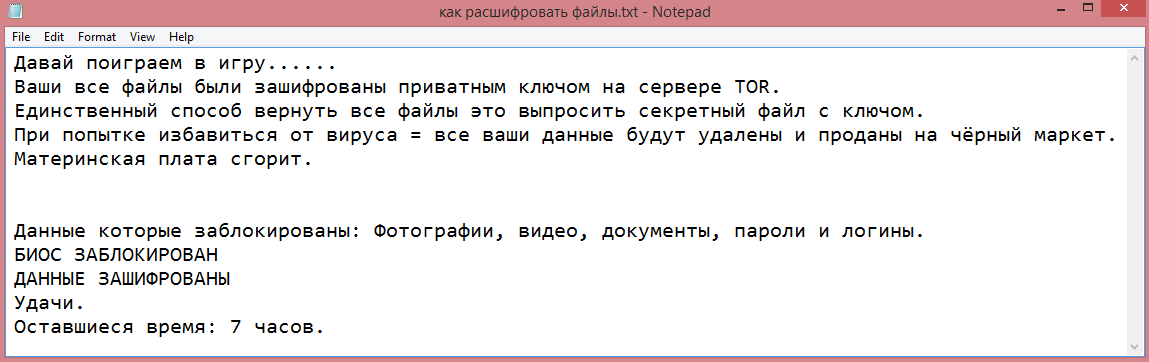

![身代金メモを再度開く: あなたのファイルはロックされています あなたのファイルは暗号化アルゴリズムで暗号化されています ファイルが必要であり、それらがあなたにとって重要な場合は、恥ずかしがらずにメールを送ってください システム上のテストファイルとキーファイルを送信してください (ファイルが存在します) C:/ProgramData の例: KEY-SE-24r6t523 または RSAKEY.KEY) ファイルを復元できることを確認する 価格について合意し、料金を支払う 復号化ツール + RSA キーと復号化プロセスの指示を取得するファイルの名前を変更したり変更したりしないでください (そのファイルを失う可能性があります) 1- サードパーティのアプリや回復ツールを使用しようとしないでください (そうしたい場合は、ファイルからコピーを作成して試してみて、時間を無駄にしてください) 2-Doオペレーティングシステムを再インストールしないでください(Windows) キーファイルを紛失してファイルを紛失する可能性があります 3-仲介業者や交渉人を常に信頼しないでください(中には良い人もいますが、たとえば3米ドルに同意し、クライアントから4米ドルを要求された人もいます)これあなたのケース ID : [編集済み] メールアドレス:Reopenthefile@gmail.com これでメモは終わりです。 以下に、Reopen ランサムウェアを削除する方法を説明するガイドがあります。](https://www.computips.org/wp-content/uploads/2023/03/how-to-remove-reopen-ransomware.png)

Reopen ランサムウェアとは何ですか?

再び開きます 最近開発されたウイルスで、ファイルを暗号化し、再びアクセスできるようにするために支払いを要求します。 当然のことながら、このカテゴリのウイルスは ランサムウェア.

このウイルスはに属しています ボイドクリプト ランサムウェア ファミリー。 簡単に言えば、これは Reopen が固有のウイルスではないことを意味します。 テンプレートを使用して作成されました。 これは、ウイルスが残した身代金メモ (「INFORMATION.TXT」という名前のテキスト ファイル) を読むことで明らかになります。 上の画像でそれを読むことができます。 これは、他の VoidCrypt ウイルスが残した身代金メモと非常によく似ています。 エッキング.

Reopen は、ファイルを暗号化した後にファイルの名前も変更します。 各ファイル名の末尾には、ハッカーの電子メール アドレス、被害者の ID、および .reopen ファイル拡張子が追加されます。 ウイルスがこれを行うのは、不注意で身代金メモを見逃した被害者が、攻撃されたことに気付くことができるようにするためです。

もちろん、犯人に連絡するのは得策ではありません。 確かに、支払い後にファイルを復号化する人もいますが、その多くは単にお金を受け取って姿を消します. これが、Reopen ランサムウェアを削除して .reopen ファイルを復号化する他の方法について学ぶ必要がある理由です。 以下のガイドは、そのために役立ちます。

![SkullLocker の身代金メモ: ウィタジ、トゥージェは、SkullLocker ランサムウェアを攻撃しました。 Aby odzyskać dostęp do nich, musisz zapłacić okup w ciągu 72 godzin. W przeciwnym razie dane zostaną trwale utracone. Aby uzyskać więcej informacji na temat sposobu zapłaty okupu i odzyskiwania plików, przejdź na stronęinternetową podaną poniżej. [編集済み] Jeśli masz jakiekolwiek pytania, możesz skontaktować się z nami za pomocą adresu e-mail [編集済み]. ランサムウェアをプログラムするために、プログラムを作成する必要があります。 Może to spowodować trwałe uszkodzenie Twoich plików. Pamiętaj, że czas jest kluczowy. Im dłużej zwlekasz, tym mniejsze szanse na odzyskanie Twoich plików. Pozdrawiamy、Zespół ランサムウェア これでメモは終わりです。 以下に、SkullLocker ランサムウェアを削除する方法を説明するガイドを示します。](https://www.computips.org/wp-content/uploads/2023/03/how-to-remove-skulllocker-ransomware.png)