Lilmoon ランサムウェアとは?

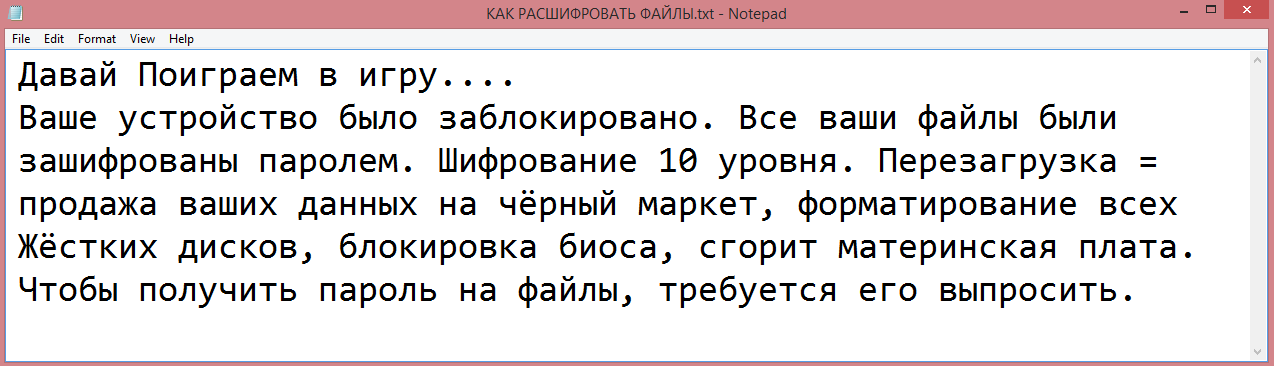

リルムーン 被害者のコンピュータを乗っ取ってデータを暗号化する悪意のあるプログラムです。 この行動は、他のいくつかの行動と同様に、リルムーンを ランサムウェア ウイルスのカテゴリ。

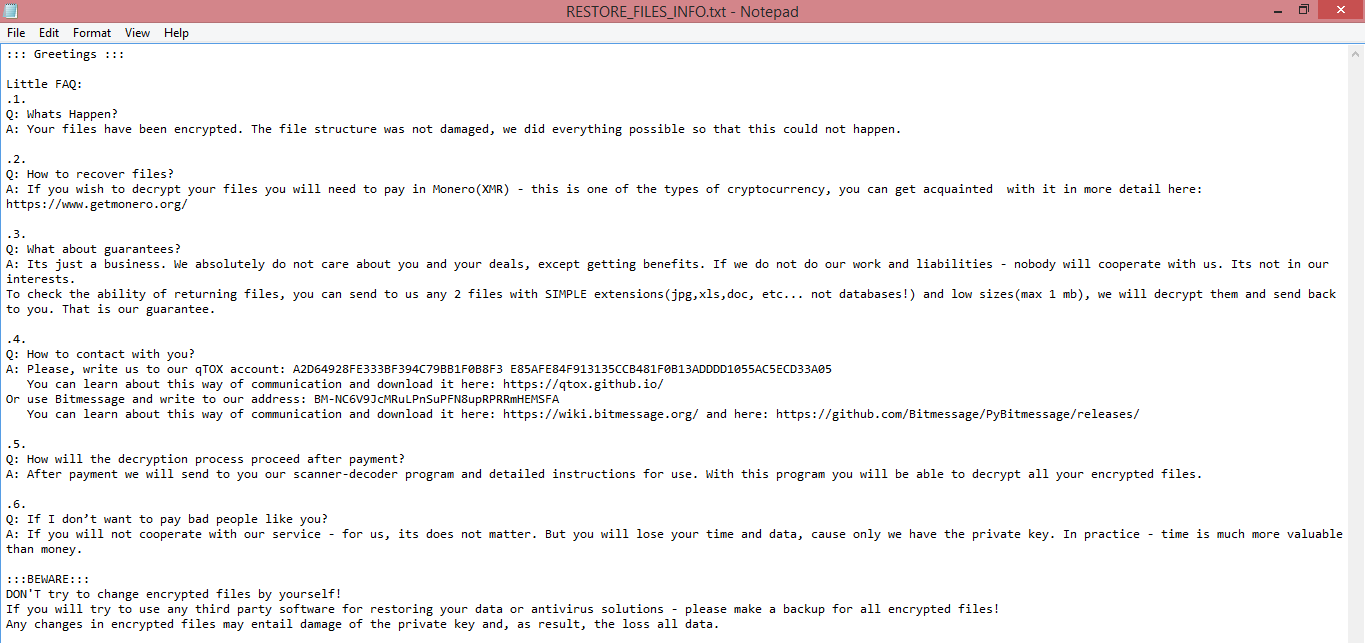

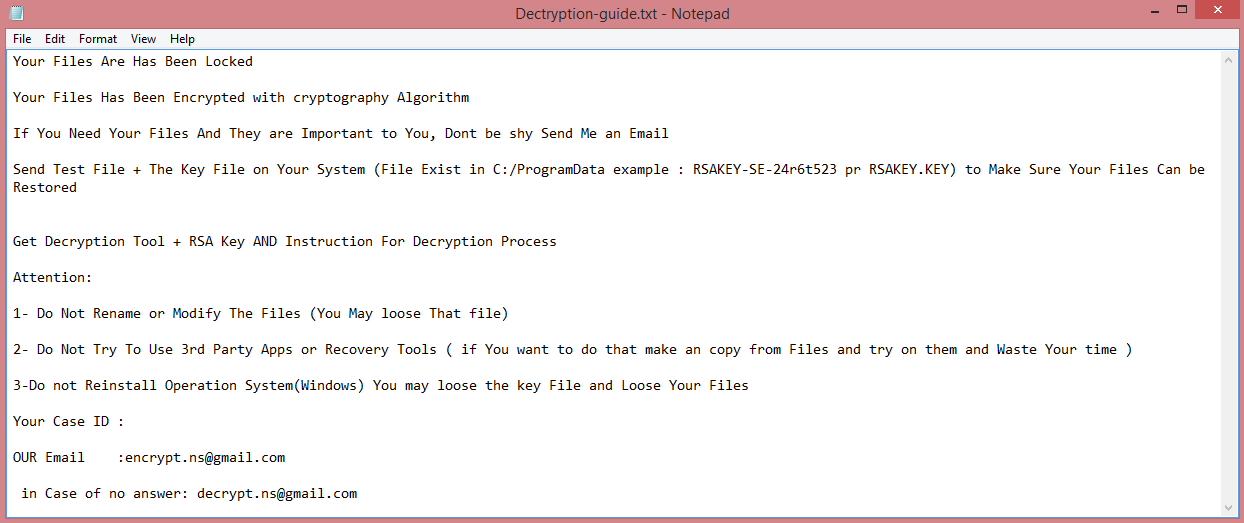

この分類に慣れていない方のために説明すると、ランサムウェア ウイルスは感染したコンピュータ上のファイルを暗号化して、被害者がアクセスできないようにします。 次に、ハッカーはアクセスを回復するために支払いを要求します。 これはまさに Lilmoon が行うことです。 また、暗号化されたファイルの名前を変更し、ハッカーの電子メールと .lilmoon ファイル拡張子を各ファイル名の末尾に追加します。

これは、コンピュータが感染していることを明らかにするために行われます。 暗号通貨マイナーのように、多くのウイルスは発見されたくないものですが、ランサムウェアの場合はそうではありません。

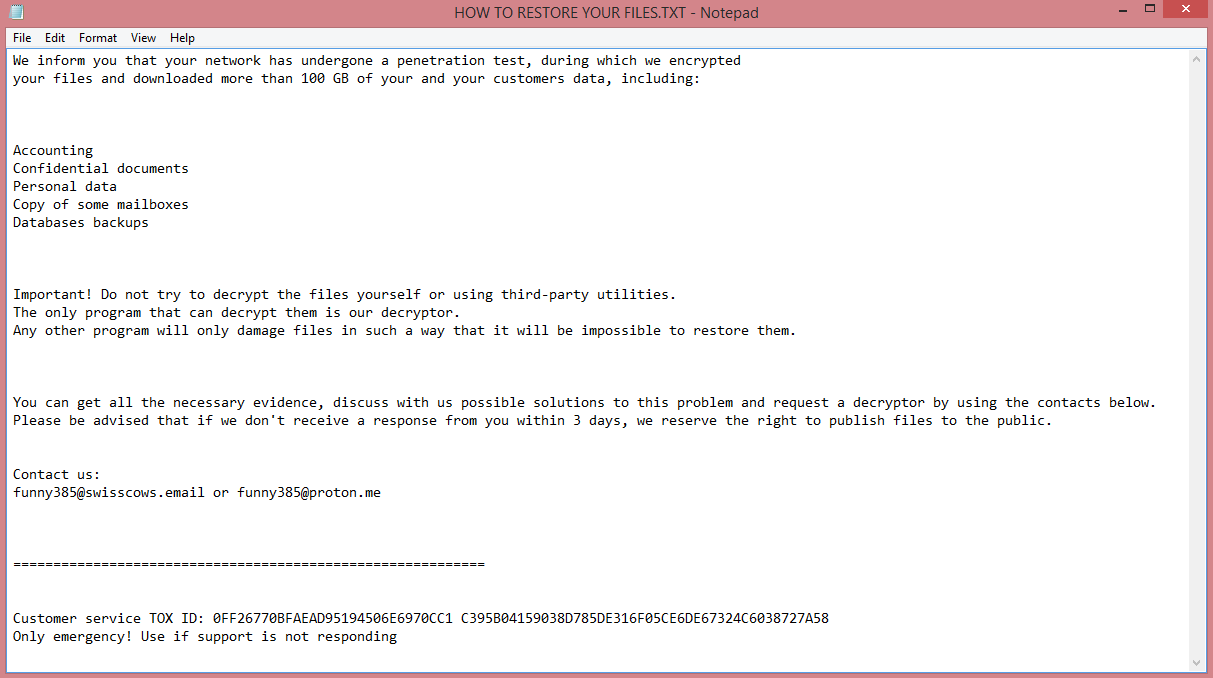

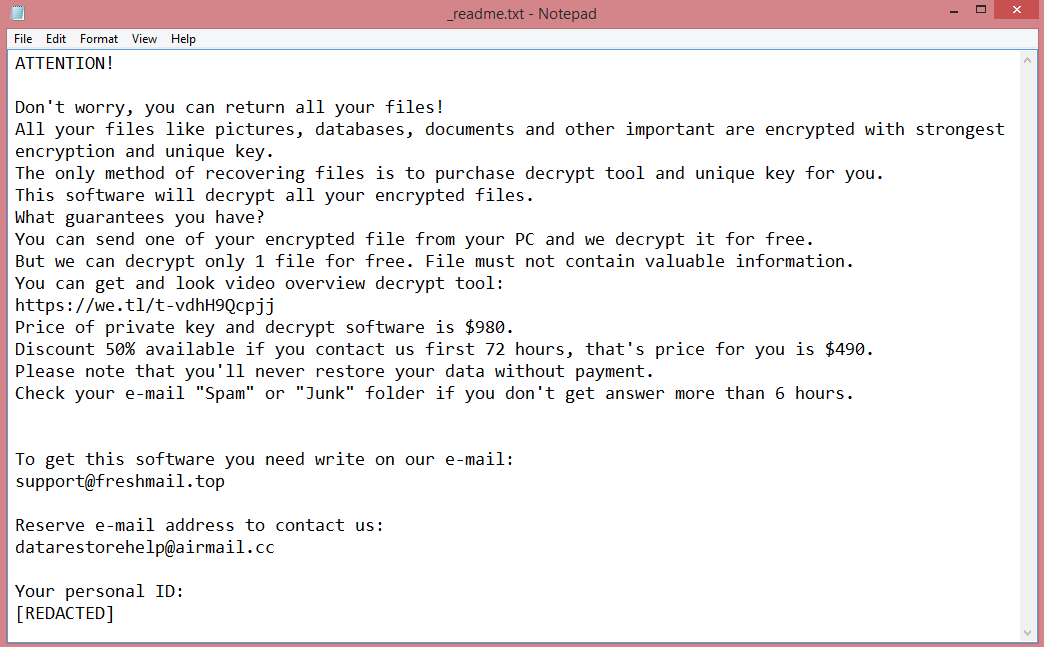

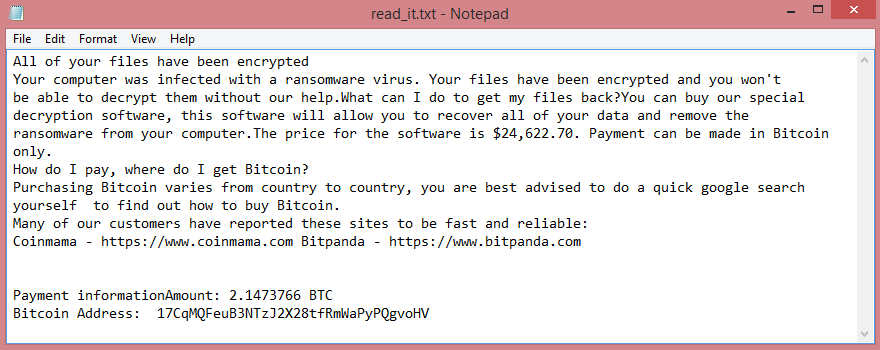

Lilmoon ランサムウェアは、身代金メモ「Dectryption-guide.txt」も作成します。これは、より詳細な方法でハッカーに連絡する方法を被害者に伝え、その他の指示を与えます。 上の画像から読み取れます。

明らかに、これらの犯罪者に手紙を書くことはお勧めできません。 彼らは法外な金額を要求する可能性が高く、ファイルを取得した後にファイルを復号化することすらできない可能性があります. 代わりに、Lilmoon ランサムウェアを削除して .lilmoon ファイルを復号化する別の方法を検討する必要があります。 以下のガイドを読むことは良いスタートです。

![ScareCrow 身代金メモ: ScareCrow はファイルを暗号化しました! @ScareCrowRestore1 @ScareCrowRestore2 @ScareCrowRestore3 あなたの ID: [編集済み] これでメモは終わりです。 以下に、ScareCrow ランサムウェアを削除する方法を説明するガイドを示します。](https://www.computips.org/wp-content/uploads/2023/02/how-to-remove-scarecrow-ransomware.png)