Was ist Vypt-Ransomware?

Vypt ist eine der neuesten Sorten von STOP/Djvu, eine Ransomware Virus. Es verschlüsselt Ihre Dateien (Fotos, Videos, Dokumente usw.) mit der Absicht, Lösegeld dafür zu fordern. Es ist sehr einfach zu sagen, dass Sie mit diesem Virus infiziert wurden, da er allen verschlüsselten Dateien die Dateierweiterung .vypt gibt.

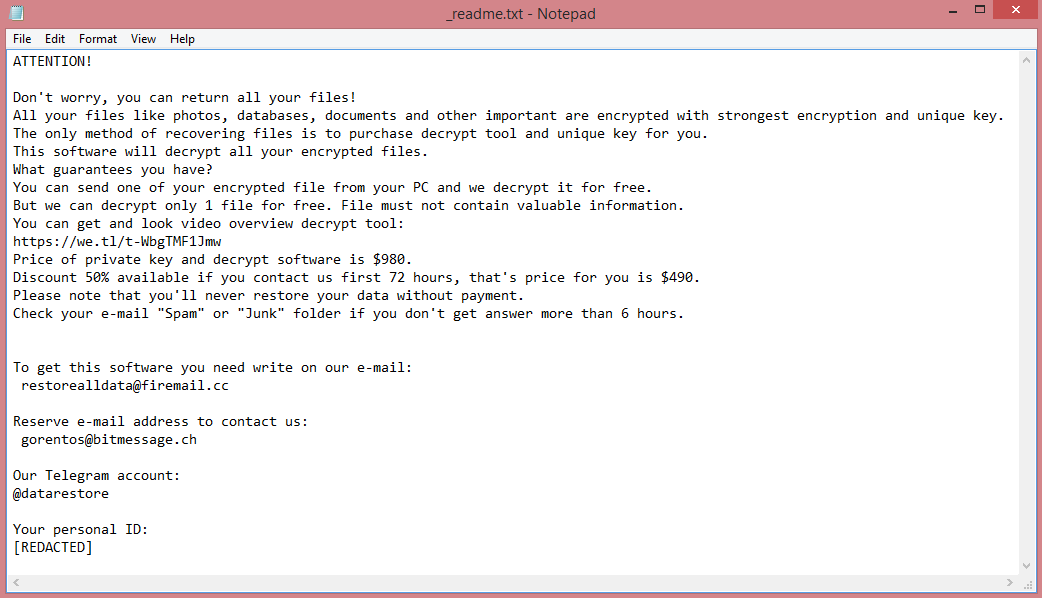

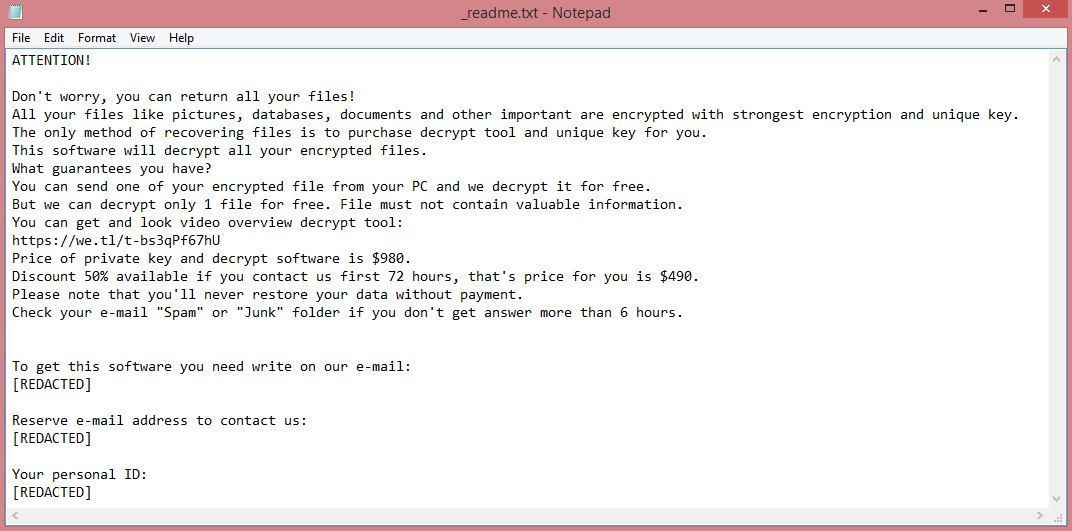

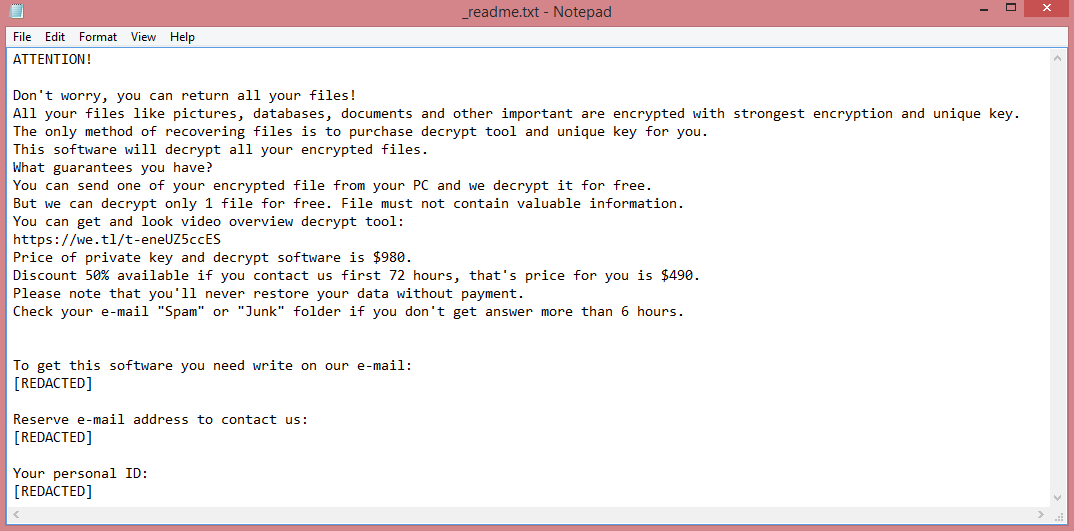

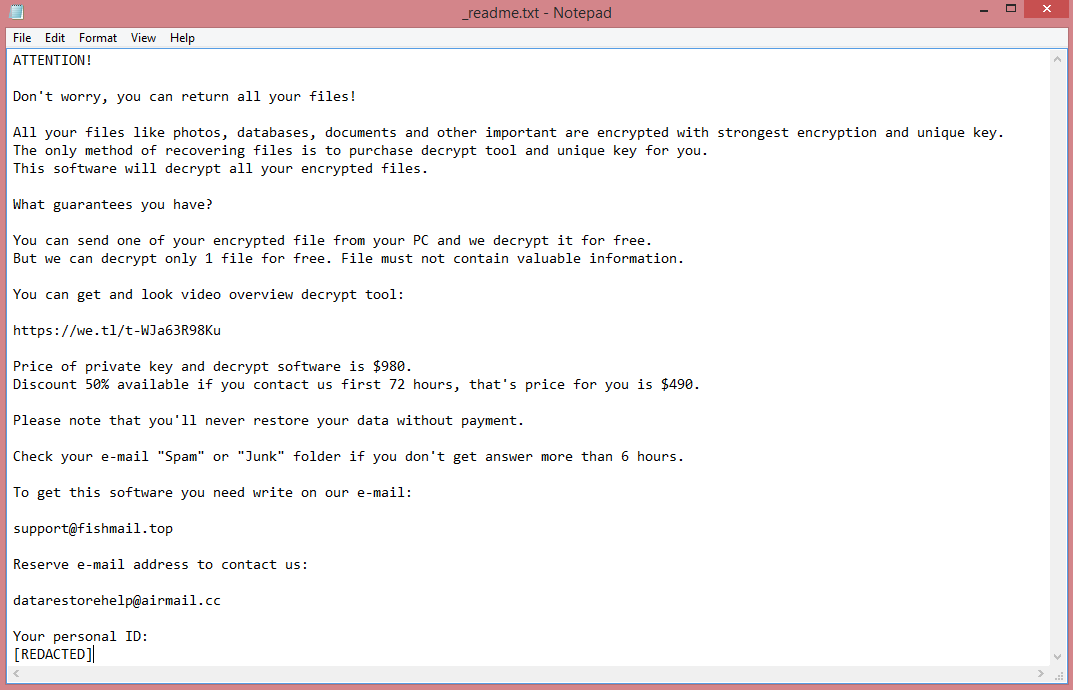

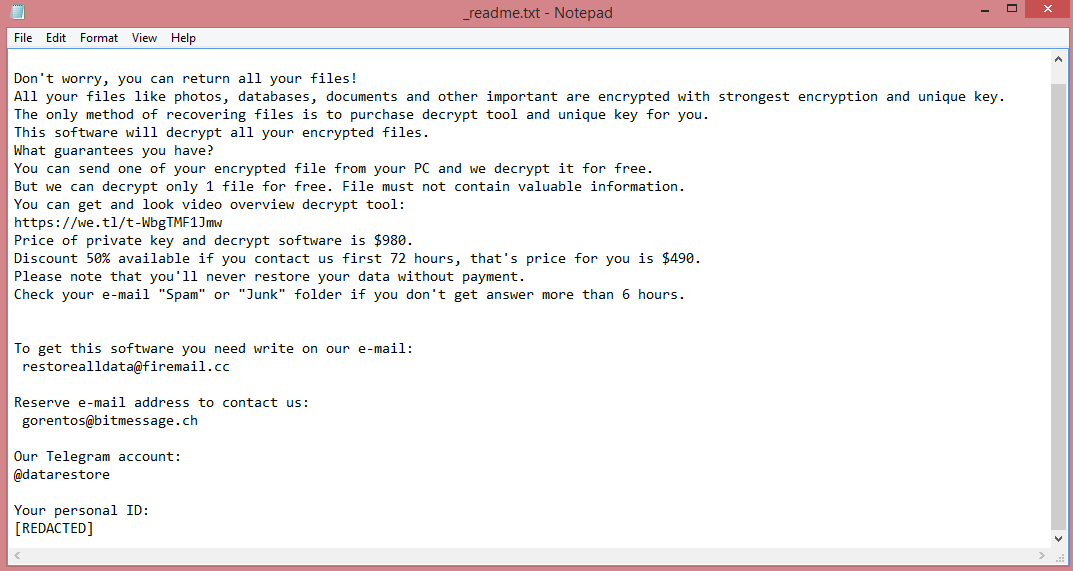

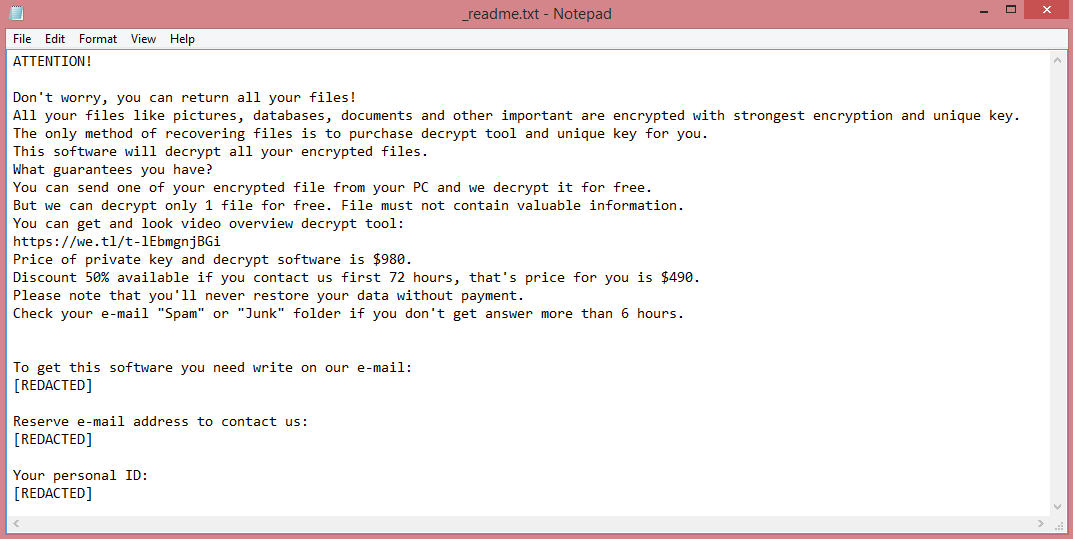

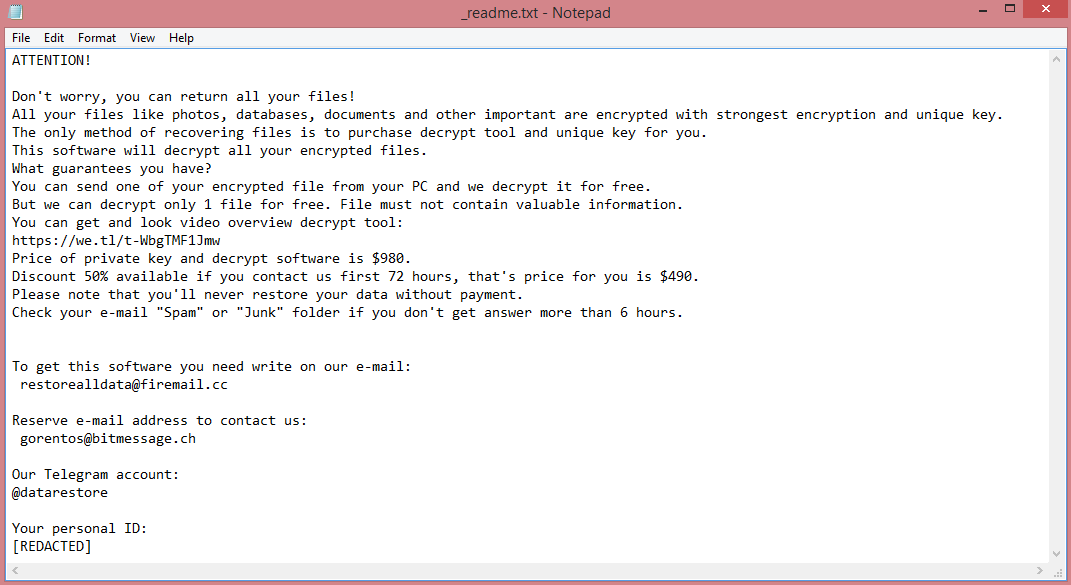

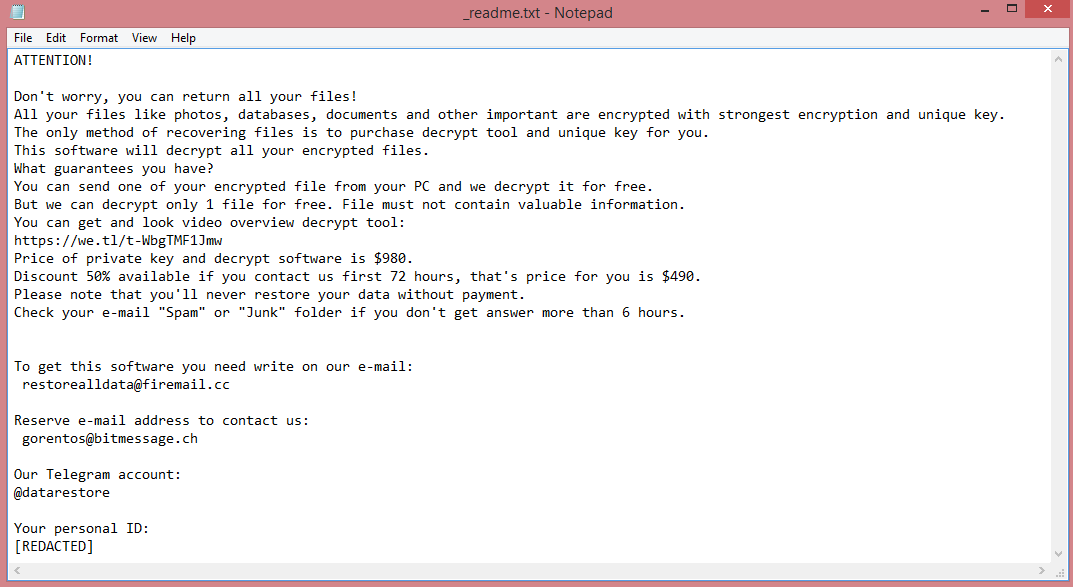

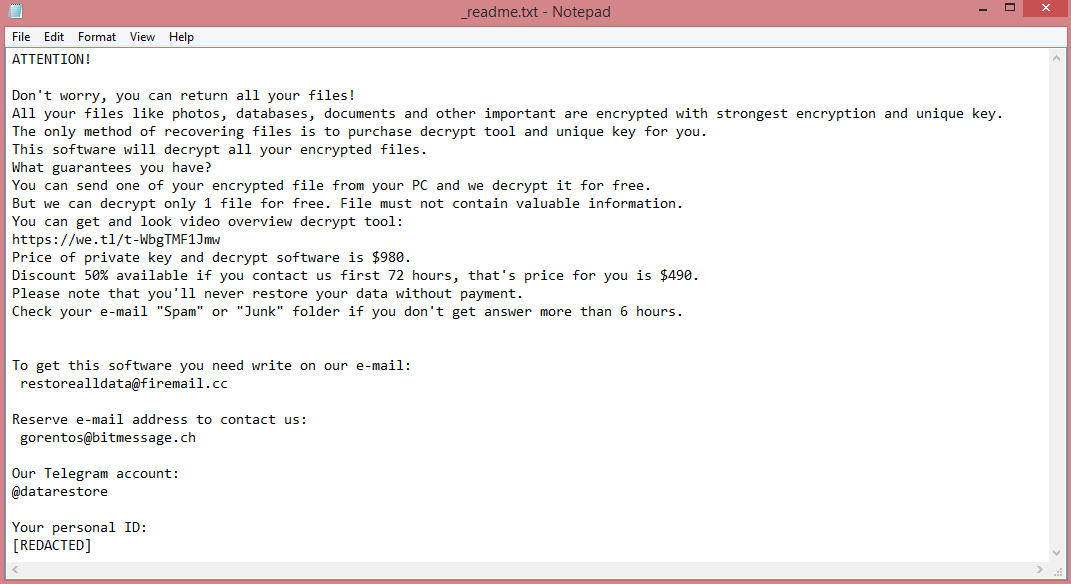

Als Variante von STOP/Djvu teilt Vypt viele Ähnlichkeiten mit anderen derartigen Varianten. Alle haben vierbuchstabige Namen: Coty, boza und Kifr sind ein paar Beispiele. Noch wichtiger ist, dass alle STOP/Djvu-Viren identische Lösegeldforderungen und folglich identische Forderungen haben. Die Vypt-Lösegeldforderung kann auf dem Bild oben gelesen werden.

Die in diesen Notizen enthaltenen Forderungen sind ziemlich einfach; 980 US-Dollar wollen die Hacker. Sie erwähnen nicht, wie dieses Geld bezahlt werden muss. Stattdessen wird das Opfer einfach aufgefordert, sich per E-Mail an die Kriminellen zu wenden. Um zögernde Opfer zur Zahlung zu drängen, bieten die Hacker außerdem einen Rabatt von 50 % für diejenigen, die innerhalb von drei Tagen zahlen.

Die Bezahlung der Angreifer ist aus mehreren Gründen problematisch. Erstens ermutigen Sie sie, weitere Angriffe durchzuführen, die möglicherweise erneut auf Sie abzielen. Zweitens sind Kriminelle nicht vertrauenswürdig; Es ist wahrscheinlich, dass sie sich nicht die Mühe machen, Ihre Dateien zu entschlüsseln, selbst nachdem Sie die Zahlung erhalten haben.

Aus diesem Grund sollten Sie nach alternativen Wegen suchen, um die Vypt-Ransomware zu entfernen und .vypt-Dateien zu entschlüsseln. Lesen Sie unseren Leitfaden für einen Überblick.

![Proton Lösegeldforderung: ~~~ Proton ~~~ Was ist passiert? Wir haben alle Ihre Dateien verschlüsselt und gestohlen. Wir verwenden AES- und ECC-Algorithmen. Niemand kann Ihre Dateien ohne unseren Entschlüsselungsdienst wiederherstellen. Wie kann man sich erholen? Wir sind keine politisch motivierte Gruppe und wollen nichts weiter als Geld. Wenn Sie bezahlen, stellen wir Ihnen eine Entschlüsselungssoftware zur Verfügung und vernichten die gestohlenen Daten. Welche Garantien? Sie können uns eine unwichtige Datei mit weniger als 1 MG senden, wir entschlüsseln sie als Garantie. Wenn wir Ihnen die Entschlüsselungssoftware nicht zusenden oder gestohlene Daten löschen, wird uns in Zukunft niemand bezahlen, also werden wir unser Versprechen halten. Wie Sie uns erreichen? Unsere Telegramm-ID: @ransom70 Unsere E-Mail-Adresse: Kigatsu@tutanota.com Falls Sie innerhalb von 24 Stunden keine Antwort erhalten, wenden Sie sich an diese E-Mail: Kigatsu@mailo.com Schreiben Sie Ihre persönliche ID in den Betreff der E-Mail. Ihre persönliche ID: [ZENSIERT] Warnungen! - Gehen Sie nicht zu Wiederherstellungsfirmen, sie sind nur Zwischenhändler, die Geld mit Ihnen verdienen und Sie betrügen werden. Sie verhandeln heimlich mit uns, kaufen Entschlüsselungssoftware und verkaufen sie Ihnen um ein Vielfaches teurer oder sie betrügen Sie einfach. - Zögern Sie nicht lange. Je schneller Sie bezahlen, desto niedriger ist der Preis. - Löschen oder ändern Sie keine verschlüsselten Dateien, dies führt zu Problemen bei der Entschlüsselung von Dateien. Dies ist das Ende der Notiz. Unten finden Sie eine Anleitung, die erklärt, wie man Proton-Ransomware entfernt und .kigatsu-Dateien entschlüsselt.](https://www.computips.org/wp-content/uploads/2023/04/how-to-remove-proton-ransomware.png)