![BlackByteNT Erpresserbrief: BLACKBYTE NT Alle Ihre Dateien wurden verschlüsselt, Ihre vertraulichen Daten wurden gestohlen, um Dateien zu entschlüsseln und Lecks zu vermeiden, müssen Sie unseren Schritten folgen. 1) Laden Sie den TOR-Browser von dieser Seite herunter und installieren Sie ihn: https://torproject.org/ 2) Fügen Sie die URL in den TOR-Browser ein und Sie werden mit allen Informationen, die Sie benötigen, zu unserem Chat weitergeleitet. 3) Wenn Sie diese Nachricht lesen, bedeutet das, dass Ihre Dateien bereits in unserer Auktion verkauft werden. Jeder Tag des Verzögerns wird einen höheren Preis verursachen. Wenn Sie sich nach 4 Tagen nicht mit uns verbinden, werden wir Ihren Chat-Zugang entfernen und Sie verlieren Ihre Chance, entschlüsselt zu werden. Warnung! Die Kommunikation mit uns erfolgt nur über diesen Link oder über unsere E-Mail zu unserer Auktion. Wir empfehlen auch dringend NICHT, Tools von Drittanbietern zum Entschlüsseln von Dateien zu verwenden, da dies sie einfach vollständig ohne die Möglichkeit einer Wiederherstellung tötet. Ich wiederhole, in diesem Fall kann Ihnen niemand helfen! Ihre URL: [ZENSIERT] Ihr Schlüssel für den Zugriff auf den Chat: [ZENSIERT] Finden Sie unsere Auktion hier (TOR-Browser): [ZENSIERT] Dies ist das Ende der Notiz. Unten finden Sie eine Anleitung, die erklärt, wie man BlackByteNT-Ransomware entfernt und .blackbytent-Dateien entschlüsselt.](https://www.computips.org/wp-content/uploads/2023/04/how-to-remove-blackbytent-ransomware.png)

Was ist BlackByteNT-Ransomware?

BlackByteNT Ransomware, auch bekannt als Black Byte v3 Ransomware, ist der neueste Virus, der von der berüchtigten veröffentlicht wurde BlackByte Ransomware-Gruppe. Dieser Virus wurde entwickelt, um hauptsächlich große Unternehmen anzugreifen, kann aber dennoch seinen Weg in die Computer von normalen Leuten finden.

Wie alle Ransomware, verschlüsselt BlackByteNT Dateien mit dem Ziel, Geld für die Entschlüsselung zu verlangen. Auch in diesem Fall drohen die Hacker mit der Preisgabe von Firmengeheimnissen: Das Opfer wird darüber informiert, dass seine Dateien im Darknet versteigert werden.

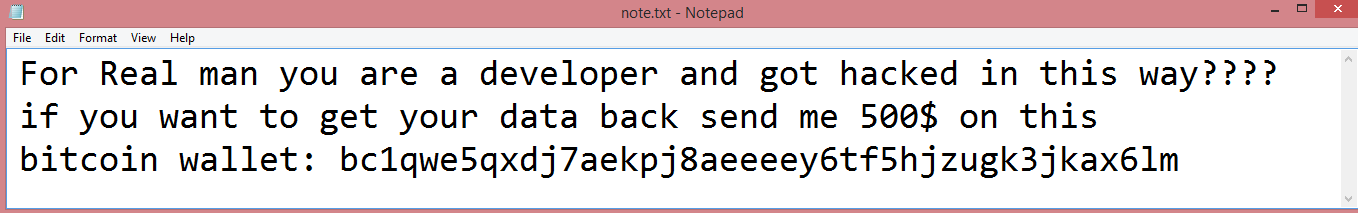

Von BlackByteNT Ransomware verschlüsselte Dateien werden umbenannt. Ihre Namen werden durch zufälliges Kauderwelsch ersetzt, während ihre Erweiterungen durch die Dateierweiterung „.blackbytent“ ersetzt werden. Die Lösegeldforderung heißt „BB_Readme_[RANDOM].txt“, wobei „[RANDOM]“ eine Zeichenfolge aus acht zufälligen Zahlen und Buchstaben ist. Sie können die Lösegeldforderung auf dem obigen Bild lesen, sie enthält jedoch keine wertvollen Informationen wie den Lösegeldbetrag. Die Hacker bedrohen das Opfer einfach und geben ihm ein paar Dark-Web-Links, denen es folgen kann.

Regierungen auf der ganzen Welt raten davon ab, die Ransomware-Kriminellen zu bezahlen, da dies nur zu weiteren Angriffen führt. Und eine Person, deren Computer versehentlich mit BlackByteNT infiziert wurde, kann so oder so nicht bezahlen. Sie brauchen also einen anderen Weg, um BlackByteNT-Ransomware zu entfernen und .blackbytent-Dateien zu entschlüsseln. Lesen Sie die Anleitung unten, um mehr über Ihre Optionen zu erfahren.

![WiKoN Lösegeldforderung: ACHTUNG! Alle Ihre Dateien wurden verschlüsselt und ihre Entschlüsselung kostet Sie 0.05 Bitcoin. Führen Sie die folgenden Schritte aus, um den Entschlüsselungsprozess zu starten. Schritt 1) Stellen Sie sicher, dass Sie 0.05 Bitcoin an diese Brieftasche senden: bc1q0u997r79ylv9hrc7zcth0mvr3mjua6324hxnkc Schritt 2) Kontaktieren Sie mich unter dieser E-Mail-Adresse: wikon@tuta.io Mit diesem Betreff: [ZENSIERT] Nachdem die Zahlung erfolgt ist bestätigt, erhalten Sie den Entschlüsseler und die Schlüssel zur Entschlüsselung! Weitere Informationen: Wenn Sie Bitcoin nicht besitzen, können Sie es ganz einfach hier kaufen www.coinmama.com www.bitpanda.com www.localbitcoins.com www.paxful.com Eine größere Liste finden Sie hier: https:// bitcoin.org/en/exchanges Wenn die Zahlung nicht innerhalb von 2 Tagen erfolgt, gehe ich davon aus, dass Sie Ihre Dateien nicht entschlüsseln möchten, und daher werden die für Ihren PC generierten Schlüssel dauerhaft gelöscht. Dies ist das Ende der Notiz. Nachfolgend finden Sie eine Anleitung, die erklärt, wie Sie WiKoN-Ransomware entfernen und .WiKoN-Dateien entschlüsseln.](https://www.computips.org/wp-content/uploads/2023/04/how-to-remove-wikon-ransomware.png)