Was ist CryptoTorLocker-Ransomware?

CryptoTorLocker, auch bekannt als CryptoTorLocker2015, ist neu Ransomware Programm. Genauer gesagt handelt es sich um eine modifizierte Version des CryptoLocker Ransomware. Trotz des Namens wurde es dieses Jahr (2023) hergestellt, nicht 2015.

Die meisten modernen Viren existieren, um die Hacker zu bereichern. Als Ransomware klassifizierte Viren verwenden dazu eine bestimmte Strategie: Sie verschlüsseln die Dateien auf dem Computer des Opfers und verlangen eine Zahlung für die Entschlüsselung. Es ist auch nicht ungewöhnlich, dass diese Viren die verschlüsselten Dateien umbenennen; in diesem Fall erhalten sie „.CryptoTorLocker2015!“ Dateierweiterung.

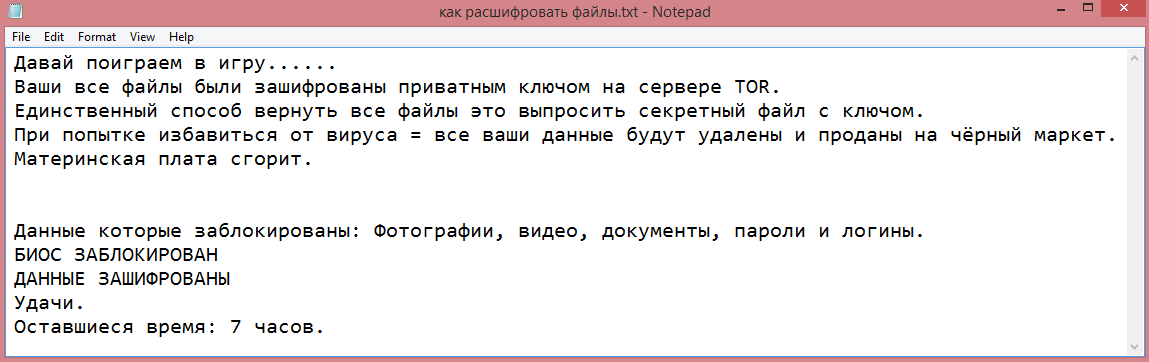

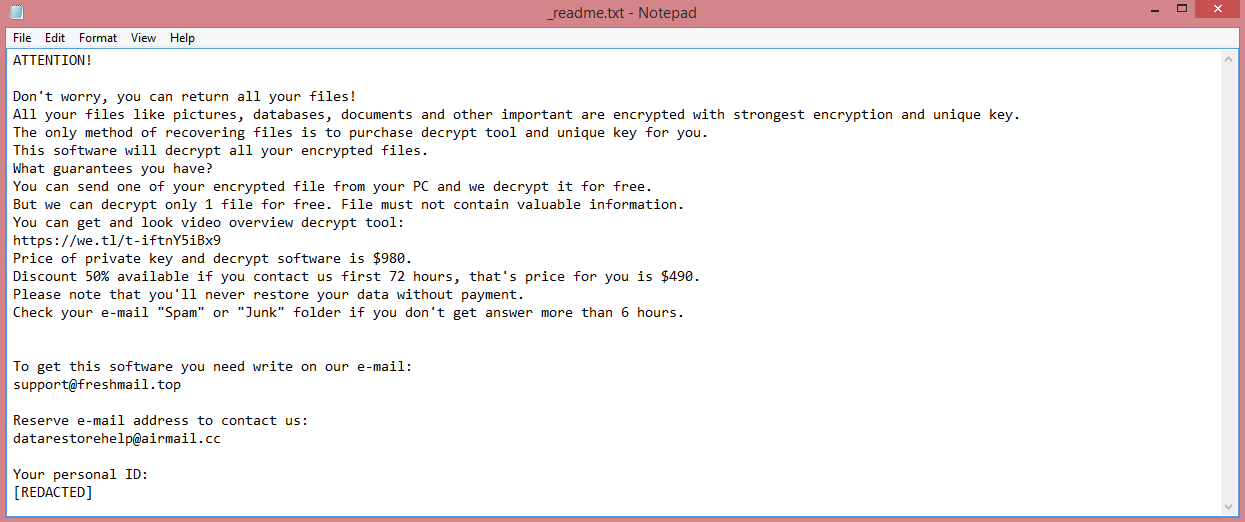

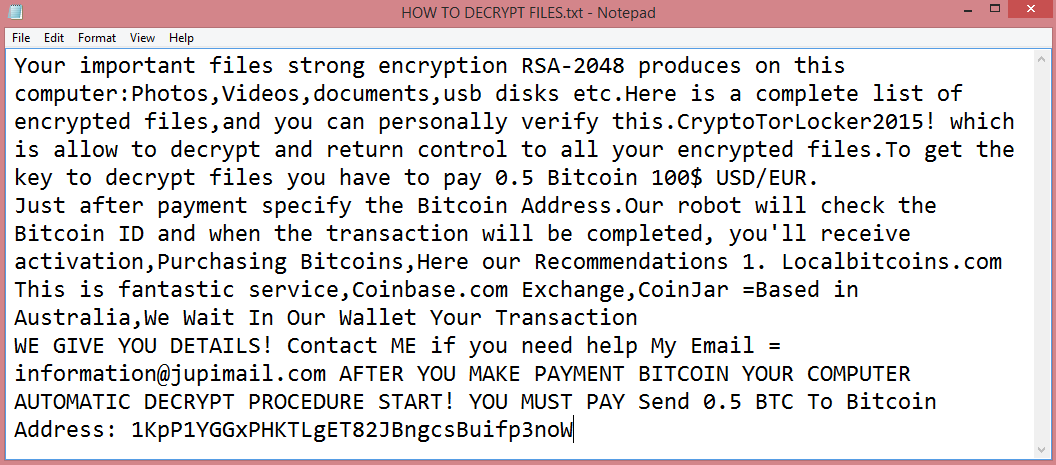

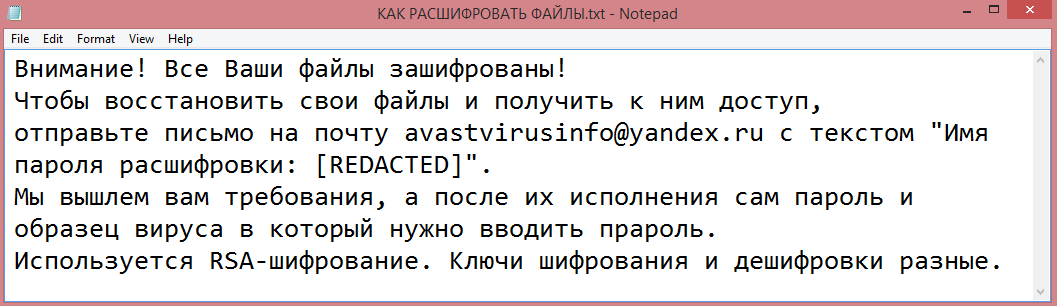

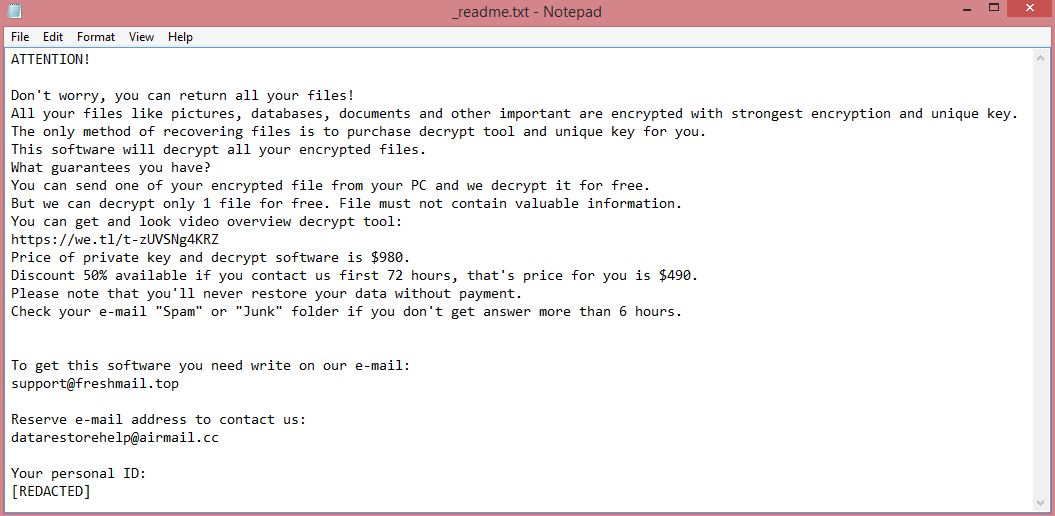

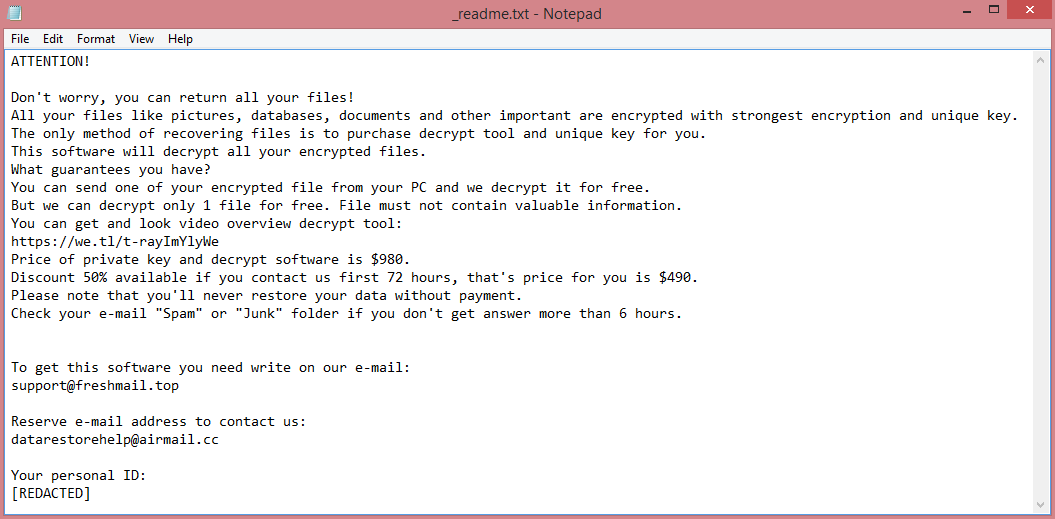

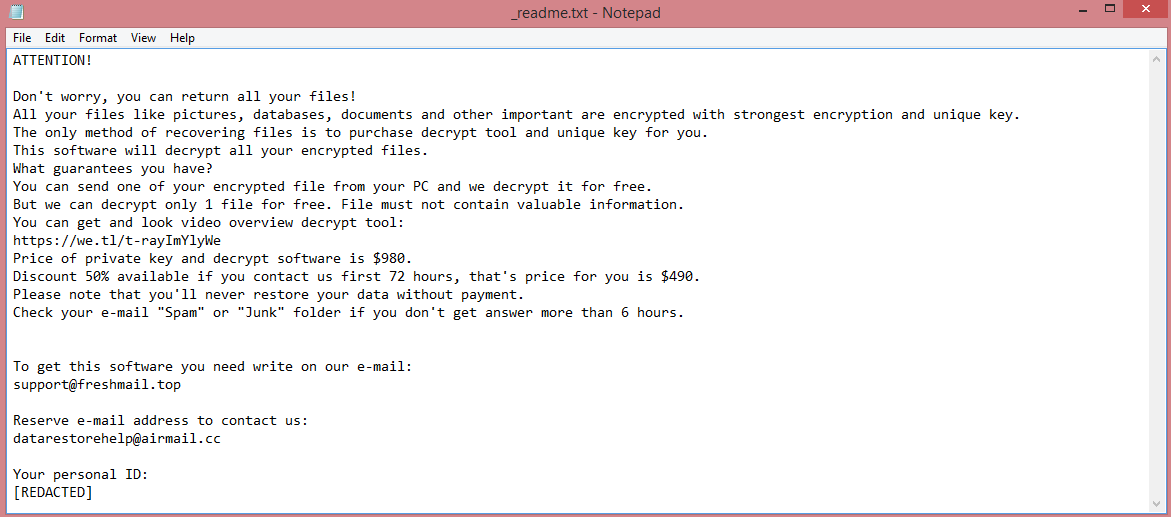

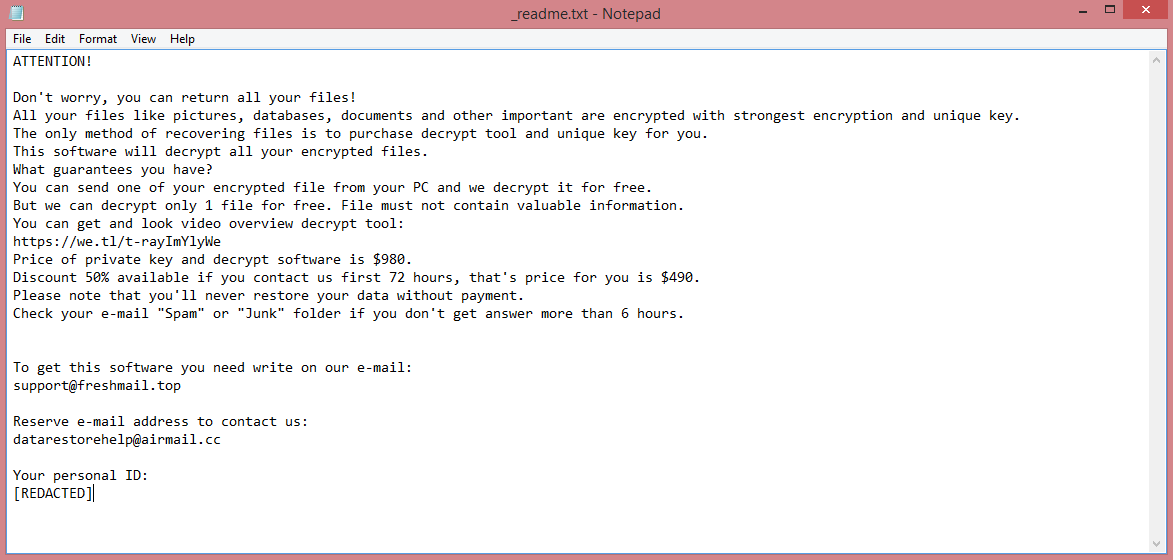

Um mit dem Opfer zu kommunizieren, öffnet CryptoTorLocker zwei Popup-Fenster und erstellt eine Lösegeldforderung namens „HOW TO DECRYPT FILES.txt“, die alle ungefähr denselben Text enthalten (den Sie auf dem obigen Bild lesen können). Die Notiz ist in einer inkohärenten Weise geschrieben, was darauf hindeutet, dass sie von einem nicht englischen Muttersprachler geschrieben wurde.

Leider ist das Schlimmste an der Notiz nicht die gebrochene Grammatik. Die Hacker verlangen 0.5 BTC für die Entschlüsselung der Dateien. Zum Zeitpunkt des Schreibens entsprechen 0.5 BTC ungefähr 12,000 USD (Klicken Sie hier für eine aktuelle Konvertierung).

Nur wenige Menschen wären bereit, diesen Betrag zu zahlen. Daher ist es absolut sinnvoll, alternative Wege zum Entfernen der CryptoTorLocker-Ransomware und zum Entschlüsseln von .CryptoTorLocker2015 zu erkunden! Dateien. Der folgende Leitfaden kann Ihnen dabei helfen.

![Erpresserbrief erneut öffnen: Ihre Dateien wurden gesperrt. Ihre Dateien wurden mit einem Kryptografiealgorithmus verschlüsselt. Wenn Sie Ihre Dateien benötigen und sie für Sie wichtig sind, seien Sie nicht schüchtern. Senden Sie mir eine E-Mail in C:/ProgramData Beispiel: KEY-SE-24r6t523 oder RSAKEY.KEY), um sicherzustellen, dass Ihre Dateien wiederhergestellt werden können Benennen Sie die Dateien nicht um oder ändern Sie sie nicht (Sie können diese Datei verlieren) 1- Versuchen Sie nicht, Apps oder Wiederherstellungstools von Drittanbietern zu verwenden (wenn Sie dies tun möchten, erstellen Sie eine Kopie von Dateien und probieren Sie sie aus und verschwenden Sie Ihre Zeit) 2-Do Betriebssystem nicht neu installieren (Windows) Sie können die Schlüsseldatei verlieren und Ihre Dateien verlieren Was passiert ist Ihre Fall-ID: [ZENSIERT] Unsere E-Mail: Reopenthefile@gmail.com Dies ist das Ende der Notiz. Nachfolgend finden Sie eine Anleitung, die erklärt, wie Sie die Reopen-Ransomware entfernen.](https://www.computips.org/wp-content/uploads/2023/03/how-to-remove-reopen-ransomware.png)

![SkullLocker Lösegeldforderung: Witaj, Twoje pliki zostały zaszyfrowane przez SkullLocker ransomware. Aby odzyskać dostęp do nich, musisz zapłacić okup w ciągu 72 godzin. W przeciwnym razie dane zostaną trwale utracone. Aby uzyskać więcej informacji na temat sposobu zapłaty okupu i odzyskiwania plików, przejdź na stronę internetową podaną poniżej. [ZENSIERT] Jeśli masz jakiekolwiek pytania, możesz skontaktować się z nami za pomocą adresu e-mail [ZENSIERT]. Nie próbuj usuwać programu ransomware ani próbować odzyskać danych za pomocą oprogramowania antywirusowego. Może to spowodować trwałe uszkodzenie Twoich plików. Pamiętaj, że czas jest kluczowy. Im dłużej zwlekasz, tym mniejsze szanse na odzyskanie Twoich plików. Pozdrawiamy, Zespół Ransomware Dies ist das Ende der Notiz. Nachfolgend finden Sie eine Anleitung, die erklärt, wie Sie die SkullLocker-Ransomware entfernen.](https://www.computips.org/wp-content/uploads/2023/03/how-to-remove-skulllocker-ransomware.png)